Las macros son programas de propósito especial que se utilizan para automatizar procedimientos dentro de una aplicación o una pieza de software más grande. Por lo general, una macro consta de una serie de comandos escritos en un lenguaje de programación estándar que sirven para llevar a cabo acciones concretas.

Estos comandos son ejecutados automáticamente por la aplicación cuando se produce un determinado desencadenante.

Las macros se implementan dentro de Office para permitir la automatización de tareas y procedimientos comunes, como por ejemplo:

- Crear una tabla de contenido.

- Guardar un rango seleccionado como PDF.

- Convertir un texto en voz.

- Cambiar el tamaño de todos los gráficos.

- Resaltar la fila y la columna activas haciendo doble clic.

- Verificar la ortografía y resaltar errores ortográficos.

Diferentes suites usan diferentes lenguajes de macros: Visual Basic para aplicaciones de MS Office, LibreOffice Basic para LibreOffice y OpenOffice Basic para OpenOffice.

La mayoría de los lenguajes de macros generados para Office tienen características bastante extensas y también pueden acceder a varios recursos del sistema.

Por ejemplo, las macros de MS Office (escritas en VBA) pueden ejecutar aplicaciones y usar capacidades de red.

Porque pueden llegar a ser un problema

Al igual que pasa con cualquier programa que permite la ejecución de secuencias de comandos en segundo plano, los atacantes pueden explotar las diferentes suites ofimáticas para ejecutar código malicioso y comprometer a las víctimas.

Por lo general, el malware basado en macros, actúa como un cargador en la cadena de infección que descarga y ejecuta una carga útil de malware.

Por ejemplo, los villanos que estaban detrás de Quakbo distribuían sus cargas útiles de malware en forma de un documento de Excel supuestamente cifrado con el software DocuSign.

Intentaban convencer a sus objetivos para que habilitasen las macros para poder descifrar y ver el contenido.

Una vez que el destinatario abría el archivo, se ejecutaba el código malicioso.

Muchos ataques de ransomware se perpetraban a través de este método.

Esto se denomina «Spear phishing Macro Attack» y ha prevalecido en Office hasta que Microsoft les ha cortado el rollo.

Otro ejemplo memorable de macro-malware es el virus Melissa, (supuestamente llamado así en honor a una stripper de Florida) que apareció por primera vez en 1999.

El malware estaba incrustado en un archivo de MS Word y, cuando se abría, se enviaba por correo electrónico (normalmente Microsoft Outlook) a los primeros 50 contactos de la libreta de direcciones de la víctima.

Aunque no causó mucho daño a los usuarios domésticos, ya que el uso generalizado de ordenadores en los hogares no era tan alto como ahora, el valor total de los daños causados a corporaciones y agencias gubernamentales en todo el mundo se estimó en unos 80 millones de dólares.

Bloqueo de macros de Office obtenidas de Internet

A partir de abril de 2022, Microsoft empezó a bloquear de manera predeterminada la ejecución de macros de BVA en archivos de Excel, PowerPoint, Word, Visio, y Access obtenidas desde Internet.

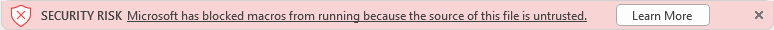

Los usuarios ya no tienen la opción de habilitar el contenido pulsando solamente en un botón.

En su lugar aparece un aviso en la barra de mensajes, en el que se tiene que pulsar para obtener más información.

Cuando las personas hacen clic en el botón «Aprender más» son dirigidos a un artículo de Microsoft que explica el peligro de las macros maliciosas.

El mismo artículo también contiene instrucciones sobre cómo ejecutar la macro en caso de que el usuario crea que el archivo es seguro.

Esto implica volver a guardar el archivo, acceder a sus propiedades, y desbloquear manualmente el documento.

Esta opción, un poco engorrosa, es más segura, y se espera que mantenga a salvo contra ataques maliciosos tanto a los usuarios domésticos, como a los que trabajan en una empresa.

Pero eso no quiere decir que ya podremos bajar la guardia.

A los villanos les han quitado uno de sus juguetes favoritos, pero sin duda ya están ideando nuevas formas de llevar su infame malware a domicilio.

Y aunque Microsoft hay bloqueado de forma predeterminada las macros de Office obtenidas de Internet, también existen otras suites ofimáticas.

En cualquier caso, asumir el riesgo de ejecutar macros depende solo de nosotros.