LinkedIn es la plataforma de redes sociales del mundo corporativo que actúa como intermediaria para que las empresas, los empleados y los solicitantes de empleo establezcan contactos y encuentren nuevas oportunidades laborales. Pero desafortunadamente, hace tiempo que se ha convertido en un refugio para los estafadores.

Todos los días se crean ofertas de trabajo falsas, con el fin de engañar a los usuarios desprevenidos para que faciliten información.

- Detalles de cuentas bancarias.

- Direcciones de correo electrónico.

- Currículum.

- Dirección postal.

- Número de teléfono.

- Cuenta de PayPal.

- Número de la tarjeta de crédito.

Recopilando toda esta información sobre una sola persona, se pueden perpetrar una gran cantidad de fraudes, como por ejemplo el robo de identidad o las estafas telefónicas.

Cualquiera con una dirección de correo electrónico puede registrarse para obtener una cuenta de LinkedIn y publicar una oferta de trabajo.

Luego, la estructura de la plataforma vincula estas ofertas a su página oficial.

Algunos estafadores imitan los sitios web de empresas legítimas utilizando una dirección web bastante similar, pero con algunas modificaciones en la URL.

También utilizan logos corporativos e imágenes sacadas de internet para dar más credibilidad al invento.

Muchas empresas han visto sus identidades y logotipos usados por delincuentes.

En este sentido, la plataforma afirma que «Utilizamos una combinación de revisiones humanas y defensas automatizadas para prevenir estafas laborales y alentamos a los miembros a estar atentos a signos de posible fraude, en cada etapa de su búsqueda de empleo»

Pero la realidad es que algunas empresas afectadas han tenido dificultades para eliminar estas publicaciones falsas.

Otras estafas laborales están menos elaboradas y tienen signos más evidentes de falta de autenticidad.

Los responsables de la plataforma afirman que la mayoría de las ofertas de trabajo fraudulentas se detienen incluso antes de que se publiquen en su sitio.

Pero una vez que han captado a la víctima, muchos estafadores operan fuera del control de LinkedIn a través de servicios de correo electrónico como Gmail y otros servicios gratuitos.

Estos son algunos de los signos reveladores que te ayudarán a detectar a un usuario falso.

Phishing

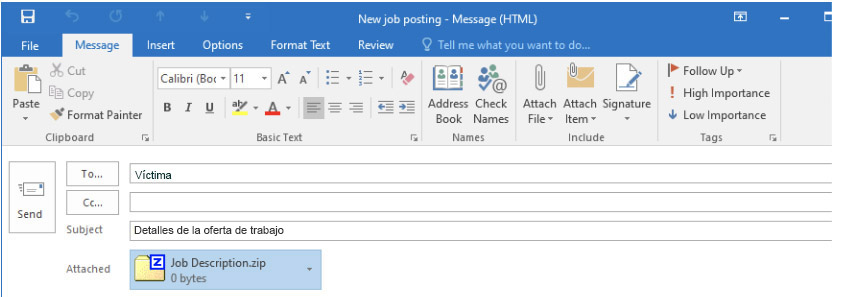

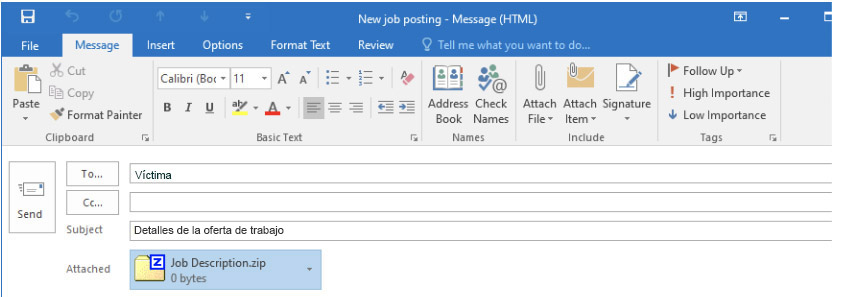

Una vez establecida una relación de confianza con el objetivo, los villanos pasan al siguiente nivel.

Por ejemplo, la víctima recibirá un documento PDF o un archivo comprimido adjunto a un correo electrónico con la descripción del trabajo.

Puede que el documento contenga un enlace: si hace clic en él, es probable que se le dirija a un sitio web de phishing creado para recopilar sus datos personales junto con el número de su cuenta bancaria.

También cabe la posibilidad que al descomprimir o abrir el archivo infecte su máquina con ransomware u otro tipo de malware.

Las empresas legítimas nunca solicitarán información bancaria antes de la firma del contrato.Y llegado el caso, no lo haran mediante un correo electrónico.

Este tipo de ataque casi personalizado se llama spear phishing, y es mucho más difícil de detectar que el phishing tradicional.

Empresa fantasma

A veces, los estafadores pueden llegan a inventarse una empresa que únicamente existe en su imaginación.

Antes de interactuar es muy importante realizar una verificación de los antecedentes de la empresa para la que afirman trabajar.

¿Realmente existe esa empresa? ¿Aparece en otra parte? ¿Puedes encontrarla en Google?

Si tu búsqueda resulta negativa, ¡corre!

Sin embargo, a veces, un timador puede afirmar que trabaja para una organización que existe realmente, lo que significa que seguramente la encontrarás si la buscas en Internet.

En este caso, una llamada a la gente de recursos humanos te sacará de dudas.

¿Trabaja aquí Juan Manuel Rosales?

Foto del perfil falsa o robada

Entrando en esta página web, el sistema es capaz de generar una nueva cara de la nada, mediante inteligencia artificial, con solo pulsar la tecla F5.

Incluso se puede conseguir un nombre completo en línea.

Si el rostro no te gusta, puedes refrescar la imagen todas las veces que haga falta hasta dar con la jeta adecuada.

También se sabe que esta gentuza realiza búsquedas en la red para encontrar fotos en bancos de imágenes para usarlas en su perfil.

Si efectúas una búsqueda inversa de imágenes en Google, podrás ver que la foto aparece en distintos sitios con diferentes nombres.

Otros no se cortan un pelo y se hacen con la foto de alguien real.

Nombres demasiado comunes

Puede parecer una gilipollez, pero los estafadores tienden a emplear nombres comunes como Miguel, Juan, David, etc.; con la esperanza de que la gente no sospeche.

Betsililiana, Jano o Yannick por muy legítimos que sean nos pueden parecer más dudosos que Manuel.

Por supuesto, esto no quiere decir que todas las personas con un nombre clásico sean unos estafadores, y debas rechazar todas sus solicitudes.

Perfil del contratante demasiado alto

La mayoría de estos perfiles falsos acostumbra a presentar unos antecedentes laborales que son absurdos o no cuadran

Ten cuidado también con los que afirman ocupar puestos de alto nivel.

Es poco probable que el director ejecutivo de una gran empresa nos envíe una solicitud de contacto.

No tiene mucho sentido, ¿verdad?

Demasiada rotación por grupos abiertos

Dado que LinkedIn es un sitio de redes profesionales, muchos grupos cerrados verifican a sus miembros antes de admitirlos, por lo que un farsante tendrá dificultades para ingresar en alguno de ellos.

Por el contrario, los grupos abiertos pueden permitir que se les unan perfiles apócrifos: por lo menos hasta que se descubre el pastel y los expulsan.

Si observas que la persona que te ha contactado va pululando por demasiados grupos abiertos, podría ser un indicador de que más que de un cazador de talentos, se trata de un cazador de incautos.

Faltas de ortografía

LinkedIn es para profesionales, y es muy poco probable que alguien cometa deslices en forma de errores ortográficos.

No queda demasiado bien en un candidato a un empleo o en un director de recursos humanos.

A veces puede ser un error puntual (todos los cometemos alguna vez) pero si ha perpetrado las mismas faltas en otra parte, puede ser sospechoso.

Pero la verdad es que mediante cosas como ChatGPT hasta un analfabeto puede convertirse en escritor.

El correo electrónico proviene de una cuenta gratuita

Cuidado con los supuestos empresarios que utilizan cuentas de correo electrónico gratuitas.

Si alguien usa una cuenta de Hotmail o Gmail para ponerse en contacto contigo para ofrecerte un trabajo, ponlo en la lista de los sospechosos.

Las empresas acostumbran a emplear correos corporativos con un nombre de dominio propio (xxx@nombre de la empresa. com).

Cuidado al facilitar datos a la hora de presentar la solicitud

Es lógico que requieran el curriculum vitae actualizado, nivel de estudios, titulación, los datos de contacto, las expectativas salariales, etc.

Estos datos pueden enviarse a la dirección de correo electrónico asociada con la oferta de trabajo sin tener que salir de LinkedIn.

Pero no queremos compartirlos con un ciberdelincuente.

Es mejor ir al sitio web oficial de la organización, que seguramente tendrá un formulario o un teléfono de contacto, y hacérselo llegar directamente a ellos.

En ningún caso, firmes nada, ni transfieras dinero para supuestos cursillos de capacitación o historias similares.

Puede tratarse de una estafa, o de alguien que se ha colado en la plataforma, para vender cursos que no te van a llevar a ninguna parte.

Conclusión

Los ciberdelincuentes emplean el phishing para robar cuentas, datos personales y dinero, pero este no es motivo suficiente para dejar de trabajar con LinkedIn u otros servicios en línea.

En su lugar, adopta una actitud escéptica y aprende a protegerte.