Incluso si nunca has sido víctima de un intento de fraude en línea o algo similar, es muy probable que las credenciales de acceso de tu correo electrónico, redes sociales o cuentas corporativas hayan sido expuestas debido a un incidente de violación o fuga de datos.

Por ejemplo, en marzo de 2020, 123RF una compañía que ofrece imágenes libres de derechos, sufrió una violación de datos que afectó a más de 8 millones de suscriptores.

Posteriormente, los datos obtenidos se vendieron en el mercado negro.

La información obtenida incluía entre otros datos: direcciones de correo electrónico, direcciones IP, direcciones postales, nombres y apellidos de los usuarios, números de teléfono y todas las contraseñas almacenadas en hashes MD5.

Para comprobar que tus credenciales no se han visto implicadas en una fuga de datos, puedes utilizar una de las plataformas especializadas en estos incidentes, lo que te permitirá tomar las medidas necesarias, como por ejemplo cambiar tus contraseñas, para evitar males mayores.

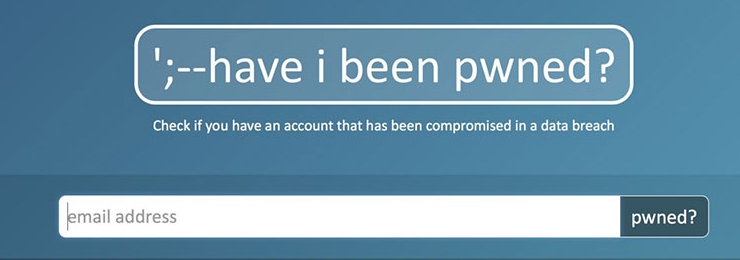

Have I Been Pwned

Uno de los servicios más conocidos para verificar cuentas filtradas es Have I Been Pwned, que se creó después de una de las violaciones de datos (153 millones de cuentas de Adobe en octubre de 2013) más devastadoras de la historia.

El servicio es mantenido por Troy Hunt, director regional de Microsoft.

Es un motor de búsqueda de ingeniería inversa que constata la presencia de una cuenta de correo electrónico en bases de datos de credenciales filtradas.

Simplemente, hay que ingresar las direcciones de correo electrónico o las contraseñas que queremos revisar, y Have I Been Pwned contrastará si los datos se han visto comprometidos.

Los usuarios también pueden registrarse para recibir notificaciones si su dirección de correo electrónico aparece en futuros volcados de datos.

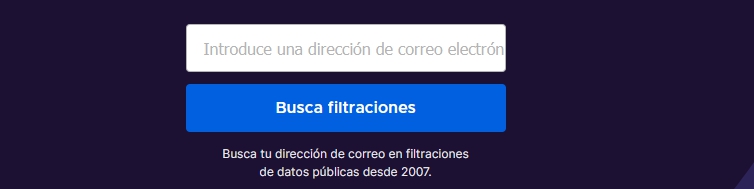

Firefox Monitor

Firefox Monitor te avisa si tus cuentas en línea se han visto involucradas en una filtración de datos.

Si quieres recibir alertas de Firefox Monitor y un resumen completo de filtraciones de datos (que pueden contener información sensible), créate una cuenta Firefox:

- Visita Firefox Monitor

- Selecciona Regístrate para recibir alertas y crea una contraseña

- Comprueba tu bandeja de entrada para ver si has recibido un enlace de verificación.

Ten en cuenta que el enlace caduca a las 24 horas. Tras analizar tu cuenta, recibirás un informe completo en tu correo.

A partir de ahora recibirás alertas si tu dirección de correo aparece en una nueva filtración de datos.

¿Ya tienes una cuenta Firefox? Inicia sesión para ver un resumen de las filtraciones que ya se han producido y suscríbete para recibir alertas sobre futuras filtraciones.

Firefox te enviará un correo si tu cuenta aparece en una nueva filtración de datos.

Firefox Monitor obtiene información de filtraciones de una fuente de acceso público, Have I Been Pwned. Si no quieres que tu dirección aparezca en esa base de datos, visita esta página.

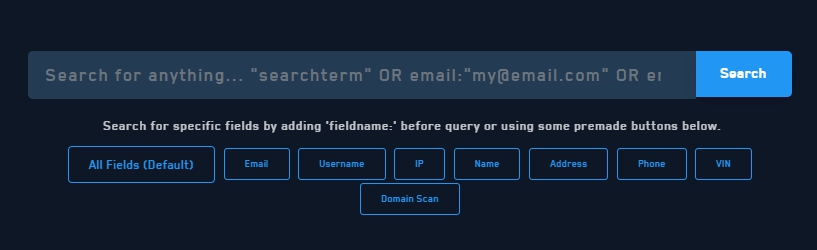

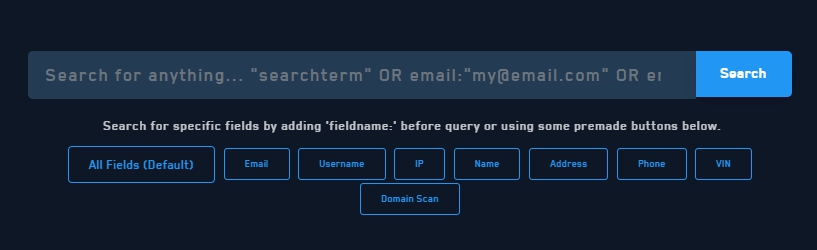

DeHashed

DeHashed es un servicio de búsqueda de información comprometida para encontrar incidentes de seguridad.

Este servicio tiene una buena reputación entre investigadores, periodistas y usuarios particulares interesados en mantener protegidas sus cuentas en línea.

Los usuarios de DeHashed pueden buscar, entre otras cosas, direcciones IP, contraseñas, números de teléfono y direcciones de correo electrónico.

Esta herramienta no es tan fácil de usar como algunas de las otras, y parte de la información obtenida está bloqueada a menos que pagues.

DeHashed no registra la búsqueda exacta de ningún usuario. Sin embargo, mantiene un registro de las búsquedas realizadas.

Si un usuario de pago está buscando vulnerabilidades con fines maliciosos en una cantidad determinada de cuentas que pueden no pertenecerle, los administradores bloquean automáticamente su cuenta durante un período de tiempo.

Si el comportamiento del usuario malintencionado persiste, se le prohíbe indefinidamente el uso de las funciones de pago, pero se le permite utilizar las funciones gratuitas, como el servicio de monitoreo de cuentas.

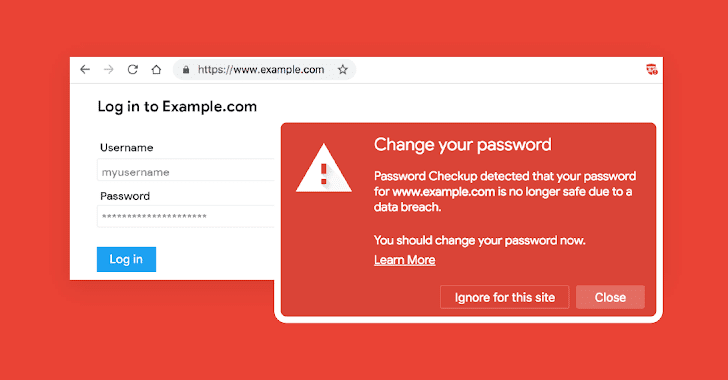

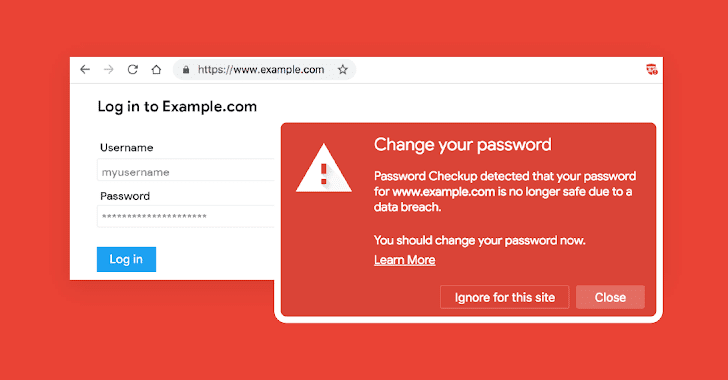

Revisión de Contraseñas de Google (Password Checkup)

Se trata de una función que te muestra si alguna de las contraseñas que estás empleando en tu cuenta de Google es débil, si la has reutilizado en múltiples sitios o si Google ha descubierto que ha resultado comprometida.

Esto se lleva a cabo comparándolas con más de 4 mil millones de nombres de usuario y contraseñas que han quedado expuestas por infracciones de seguridad.

Para acceder a esta función:

Automáticamente, mostrará un informe de la seguridad de todas las contraseñas almacenadas en la cuenta de Google.

Si alguna aparece en rojo, lo más aconsejable es cambiarla porque significa que está comprometida.

BreachAlarm

BreachAlarm es, junto con Have I Been Pwned, una de las opciones más conocidas.

BreachAlarm es un servicio que permite verificar de forma anónima si una contraseña se ha publicado en línea y suscribirse para recibir notificaciones por correo electrónico sobre futuras brechas de seguridad que afecten a una cuenta en línea.

Examina las profundidades de Internet para encontrar listas de contraseñas robadas, pirateadas, filtradas o comprometidas, y detecta las direcciones de correo electrónico asociadas a esas contraseñas.

Mediante una base de datos podemos revisar fácilmente si una dirección de correo electrónico y su contraseña asociada, se ha visto afectada en alguna de estas infracciones.

Una vez que nos hayamos asegurado de que nuestra contraseña es segura, podemos registrarnos para obtener una cuenta y recibir una notificación si detectan que alguna de nuestras direcciones de correo electrónico se ha visto implicada en una violación de datos.

Cuando recibamos una notificación, debemos cambiar nuestra contraseña lo antes posible para evitar que los piratas informáticos accedan a nuestras cuentas.

BreachAlarm cuenta con un servicio de pago que, a cambio de $ 30 USD anuales, ofrece servicios especializados para cuentas comerciales de pequeñas empresas.

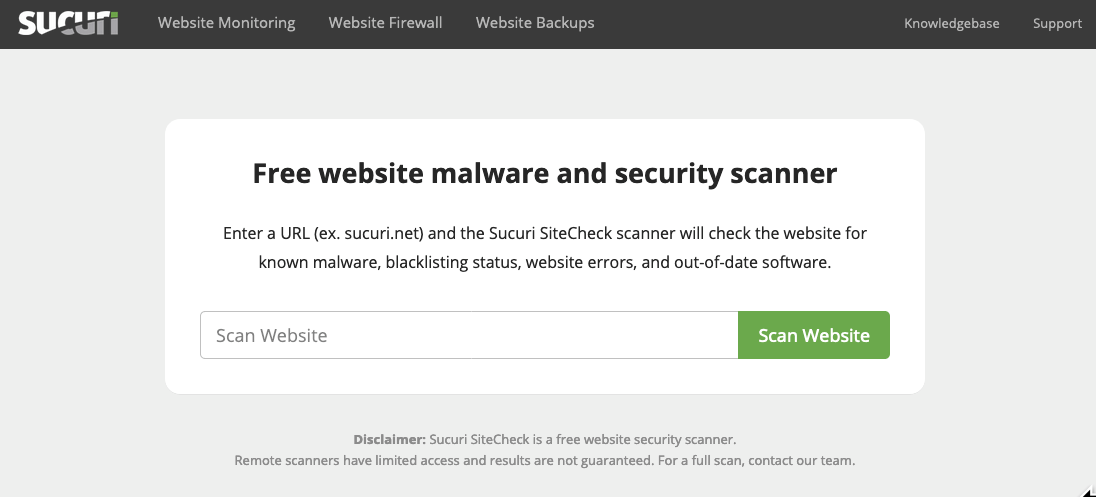

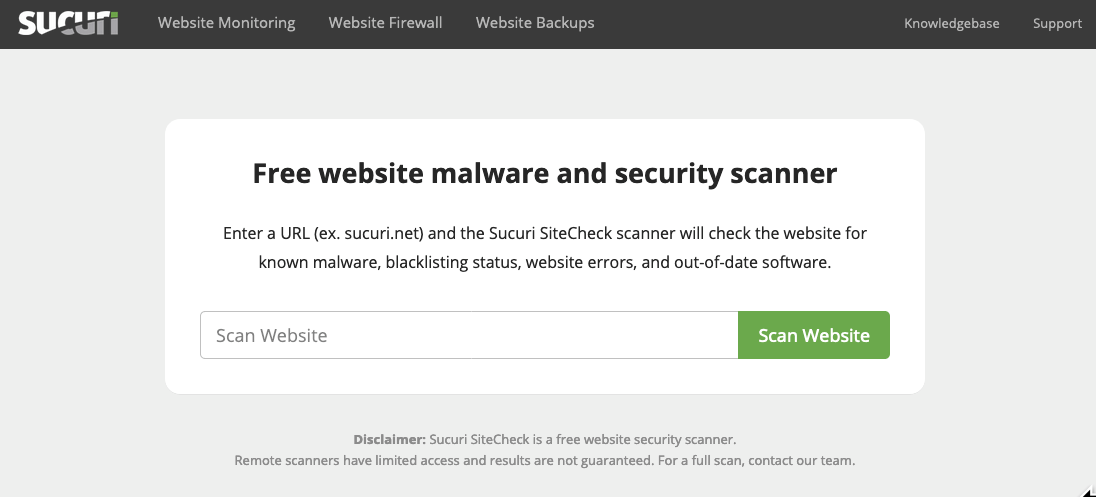

Security Scanner de Sucuri

Security Scanner de Sucuri tiene un enfoque diferente: permite verificar un sitio web completo en busca de vunerabilidades.

- Inclusión en listas negras de las autoridades de seguridad como Google o PhishTank.

- Vulnerabilidades de seguridad.

- Presencia de código malicioso.

- Identificar si un sitio web está ejecutando un CMS desactualizado.

- Ver si tiene complementos y extensiones vulnerables.

- Mostrar las ubicaciones de los archivos infectados.

Es una herramienta ideal para propietarios de sitios web, blogueros y sitios de negocios en línea, pero para mayor seguridad, debe usarse junto a alguna de las herramientas anteriores.

Conclusión

Es importante tomar medidas para ayudar a proteger nuestra información personal.

También es fundamental saber como la protegen los distintos servicios en línea, y que podría sucedernos en caso de una violación de datos.

Si bien estas plataformas son totalmente seguras y hacen un gran trabajo, existen múltiples sitios web de este tipo que se anuncian como herramientas de pirateo, y algunas venden subscripciones para tener acceso a nombres de usuario y contraseñas robadas en grandes violaciones de datos.

Por lo tanto, hay que tener mucho cuidado a la hora de introducir información confidencial en estos sitios.