La publicidad maliciosa utiliza anuncios y otras formas de publicidad digital, (por ejemplo Google Ads) junto con dominios de phishing, para propagar malware o robar credenciales de inicio de sesión.

Este contenido puede acabar alojado en páginas web perfectamente legítimas que visitamos cada día.

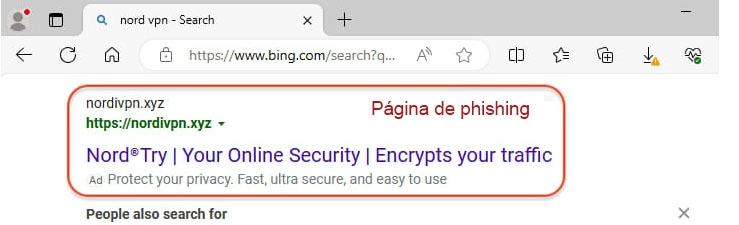

De vez en cuando, los resultados de búsqueda de Google y Bing también incluyen anuncios, aparentemente inocuos, que redirigen a los usuarios a sitios maliciosos desde los que se instala malware.

Por ejemplo, los usuarios que buscaban «Nord VPN» utilizando el motor de búsqueda Bing, si no estaban atentos, podrían ser redirigidos a un sitio web engañosamente genuino.

La URL del anuncio, nordivpn.xyz, pese a no parecerse mucho al nombre oficial, (nordvpn.com) conseguía engañar a las personas que estaban buscando descargar esta aplicación.

Una vez en la página de phishing, se obtenía un archivo de descarga llamado «NordVPNSetup.exe».

Para intentar burlar a Microsoft SmartScreen, este archivo malicioso estaba firmado digitalmente, pero la firma no era válida.

Al ser ejecutado, la carga maliciosa (un troyano de acceso remoto llamado SecTopRAT) se inyectaba en MSBuild.exe, y se conectaba a un servidor de comando y control gestionado por los autores del malware.

Cómo funciona la publicidad maliciosa

Esta son la las etapas básicas de los ataques de malvertising.

- Los delincuentes crean anuncios (o URL maliciosas) para atraer a las futuras víctimas.

- Suelen utilizar logotipos, marcas y otros elementos de productos conocidos.

- Ocultan un pequeño fragmento de código dentro de estos anuncio de apariencia perfectamente legítima.

- Este código puede aprovechar las vulnerabilidades de los navegadores web, o del sistema operativo, para inyectar malware directamente en el dispositivo.

- Suben los anuncios a redes publicitarias, para que lleguen a la mayor audiencia posible.

- Este contenido puede acabar alojado en páginas web perfectamente legítimas que visitamos cada día.

- En función del código, ese anuncio redirigirá al usuario a un sitio web de phishing, o le pedirá que descargue un archivo.

- También puede iniciar una descarga automática que explotara las vulnerabilidades del navegador o del dispositivo.

A pesar de los sofisticados sistemas de detección y prevención empleados por plataformas publicitarias como Google, los atacantes perfeccionan continuamente sus estrategias para eludir estas salvaguardas.

Los villanos más proactivos, pueden aprovechar una combinación de generadores de imágenes, como Midjourney y DALLE, junto con herramientas de inteligencia artificial, como ChatGPT.

Mediante el uso de estas herramientas de AI, han podido segmentar «clientes», personalizar las campañas, o incluso enviar mensajes de forma puntual en función del destinatario.

También crear anuncios cada vez más atractivos a un ritmo más productivo.

Pero todavía continúan funcionando algunos clásicos.

- Kits de explotación: herramientas automatizadas que explotan vulnerabilidades en el sistema operativo, los navegadores y sus complementos, y las aplicaciones.

- Phishing: estos anuncios imitan empresas legítimas, para engañar a las personas y dirigirlas a sitios que se parecen a los genuinos.

- Scareware: este tipo de publicidad maliciosa consiste en anuncios que alertan a los usuarios sobre problemas inexistentes en sus dispositivos.

- Redirecciones: anuncios que redirigen automáticamente a los usuarios a sitios web dañinos, exponiéndolos a malware o estafas.

¿Por qué funciona la publicidad maliciosa?

Cada día se envían una gran cantidad de anuncios a las distintas redes publicitarias de todo el mundo, lo que dificulta que estas compañías puedan realizar un análisis exhaustivo de cada uno de ellos.

Además, muchas personas ignoran el hecho de que pueden infectar sus dispositivos con solo hacer clic en anuncios, pancartas, banners o ventanas emergentes.

Sitios web legítimos

Muchos sitios web dependen de proveedores de terceros y sistemas de afiliados para insertar anuncios en sus páginas, lo que dificulta su supervisión directa por parte de los administradores.

Especialmente si se trata de sitios web que incorporan cantidades ingentes de publicidad: obviamente no es lo mismo llevar el control de cinco anuncios que de cien.

Esta automatización hace que los sitios web legítimos inserten publicidad maliciosa sin ser conscientes de ello.

Además, la mayoría de sus propietarios no sospecharán que están mostrando anuncios maliciosos porque confían plenamente en las redes publicitarias a las que están suscritos.

La publicidad maliciosa puede insertarse en cualquier anuncio y aparecer en cualquier sitio web, incluso en los que confiamos o visitamos frecuentemente como parte de nuestra navegación diaria por Internet.

Los perpetradores, incluso, han llegado a apuntar a usuarios de sitios web de gran reputación, como por ejemplo The New York Times Online, Spotify y The Atlantic, los cuales (sin saberlo) han estado exponiendo a sus visitantes a publicidad maliciosa.

Cómo pueden los usuarios intentar combatir la publicidad maliciosa

En la prensa digital o en algunas páginas web, pueden llegar a mostrarse grandes volúmenes de anuncios con el fin de que sus propietarios ganen una comisión por ventas, o por cada por clic que hacen los visitantes.

Si bien la mayoría de ellos, aparte de ser molestos, no implican ningún riesgo, también podemos encontrarnos con la presencia de Malvertising.

Por lo tanto, es muy importante intentar protegernos contra cualquier actividad peligrosa o disruptiva.

Tomar algunas medidas básicas puede ayudarnos a evitar en gran medida los ataques basados en publicidad maliciosa.

Mantener actualizado el sistema operativo y las aplicaciones

El código malicioso a menudo aprovecha las vulnerabilidades del sistema operativo y de las aplicaciones.

En consecuencia, usar la última versión del sistema operativo es fundamental para reducir las posibilidades de que el código dañino insertado en la publicidad maliciosa aproveche cualquier brecha de seguridad para hacer estragos.

Piensa antes de hacer clic

Si bien como hemos visto anteriormente, la publicidad maliciosa puede instalarse en un dispositivo sin necesidad de tener que pulsar en un anuncio, también es importante tener cuidado antes de clicar sobre cualquier cosa.

Si nos interesa lo que vemos, lo más sensato es ir directamente al sitio del anunciante escribiendo manualmente la dirección de la página web en el navegador.

Si no existen tales ofertas, o el sitio web no aparece por ningún lado, seguramente sabrás qué (no) hacer.

Usar un bloqueador de anuncios

Una buena línea de defensa es el uso de un bloqueador de anuncios de amplio espectro como uBlock Origin para evitar que los scripts automatizados se ejecuten desde los sitios web visitados.

Su modo avanzado permite que funcione en modo de denegación predeterminada, lo que hace que todas las solicitudes de red de terceros se bloqueen a menos que el usuario lo permita.

La extensión está disponible de forma gratuita para los principales navegadores: Safari, Firefox, Chromium, Chrome, Opera y Edge.