Básicamente, el malware como servicio es el alquiler de software y hardware, normalmente en la web oscura, para llevar a cabo ataques informáticos. Este recurso abre las puertas a que cualquier persona con unos conocimientos mínimos pueda perpetrar fechorías sin demasiadas complicaciones.

Mediante el uso del «crimen como servicio», un ciberdelincuente necesita los mismos conocimientos técnicos que un desaprensivo que sostiene un ladrillo delante del escaparate de una tienda.

Podríamos decir que es una versión ilegal del software como servicio (SaaS).

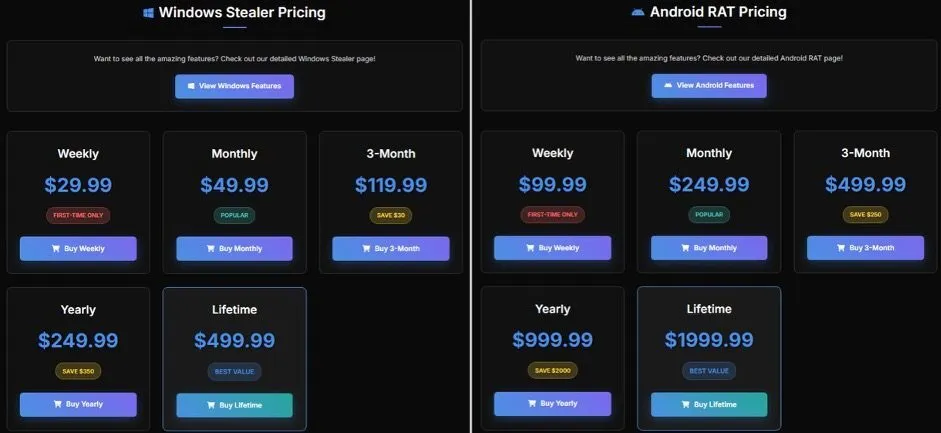

Y aunque pueda parecer extraño, un cliente de malware como servicio puede encontrar soporte técnico y el mismo tipo de ofertas, descuentos y promociones que un consumidor de software tradicional.

Los distribuidores, también publican boletines de noticias, tienen foros y canales de Telegram que mantienen a los usuarios informados sobre las últimas novedades.

Funciona prácticamente como cualquier empresa, pero en el ámbito criminal.

El desarrollo y la distribución de malware como servicio, va mucho más allá de publicar y vender esta infame artesanía ofreciéndola en un sitio de la dark web o en un canal de Telegram.

Si quieren ser competitivos, los propietarios de estas plataformas tienen que estar al día de las tecnologías más recientes.

En este sentido ya hace tiempo que se utiliza la inteligencia artificial para experimentar nuevas técnicas de intrusión o intentar desarrollar métodos para automatizar los ataques.

Recursos Humanos

Estas «empresas» son como el gemelo malvado de algunos servicios legales que pululan por el IBEX 35.

Sirven a un propósito comercial, y si no fuera por el infame objetivo final podrían pasar por una compañía tecnológica perfectamente legítima.

Por lo tanto, igual que un negocio regular el negocio criminal se basa en servir un producto competitivo con bajos costes operativos para obtener una buena ganancia neta.

En este sentido hay personas dedicadas al procesamiento de pagos, las relaciones públicas, al lavado de dinero y a otras tareas necesarias para que el ecosistema funcione.

Los vendedores proporcionan distintos tipos de paquetes.

Básicamente:

- Software malicioso que debe ejecutar el propio cliente. Normalmente, incluye instrucciones sobre cómo adaptarlo a sus necesidades específicas.

- Servicios alojados en una plataforma. Permiten a los clientes alquilar su infraestructura para realizar ataques mediante un panel de control.

Principales impactos del malware como servicio

Como hemos dicho al principio el posible comprador no necesita ser un experto en lenguajes de programación.

Casi cualquier persona puede administrar un MaaS.

Por lo tanto, al reducirse las barreras técnicas, los ciberdelincuentes menos experimentados pueden perpetrar campañas de distribución de malware rápidamente y sin comerse mucho la cabeza.

En el caso de los servicios «autogestionados» el uso de frameworks con paneles de control intuitivos y fáciles de usar hacen que el proceso sea muy eficiente y relativamente sencillo.

Esto permite explotar un número mayor de objetivos invirtiendo menos tiempo y esfuerzo.

Por ejemplo las plataformas de ransomware como servicio han permitido ataques de extorsión a una escala que ningún grupo individual podría imaginar.

Por otro lado, los métodos de ofuscación y el uso de grandes botnets complican mucho la tarea de rastrear el origen de los ataques lo que dificulta la prevención de futuras campañas.