La imagen que mucha gente tiene de los piratas informáticos a menudo se basa en sus representaciones estereotipadas en las películas de Hollywood. Pero esto no podría estar más lejos de la realidad. De hecho, son personas con una apariencia de lo más normal, y lo único que tienen en común es la diversidad.

El ciberdelito es un negocio muy lucrativo y ha propiciado una gran industria formada por muchas organizaciones de ciberdelincuentes altamente organizados, bastante capacitados y en algunos casos muy bien financiados.

Hoy en día, algunos son profesionales que trabajan de 8 a 5 de la tarde como en cualquier oficina, e incluso se toman sus vacaciones.

El ladrón de bancos

Los atracadores del siglo XXI buscan llegar directamente al dinero de la entidad y del cliente sin ni siquiera pisar el banco.

- Van armados con páginas web de phishing que imitan los sitios de bancos reales.

- Utilizan puntos falsos de conexión wifi para interceptar las comunicaciones de los incautos que se conectan a ellas para consultar su saldo.

- Clonan las tarjetas SIM de los teléfonos móviles para poder realizar operaciones con SMS, tarjetas de coordenadas y aplicaciones para generar códigos.

- En vez de cosas tan vintage como el butrón, utilizan kits de Ransomware que no solo cifran la información de los clientes, sino que amenazan con publicarla si el banco no suelta la pasta.

- Inyectan troyanos bancarios.

Algunos incluso han llegado a vaciar cajeros automáticos de forma remota, alterado saldos o modificado cuentas.

Todo ello casi sin salir de su casa: los ciberdelincuentes no conocen fronteras, desde lugares como Rusia, China, Corea del Norte o Brasil pueden perpetrar sus fechorías y atacar a cualquier país.

Ciberdelincuentes de estado-nación

Hoy en día, casi todas las naciones tienen unos cuantos villanos en nómina. Estos grupos no atacan indiscriminadamente, pero cuando lo hacen, cada uno de ellos tiene un propósito específico.

Son metódicos y quirúrgicos.

¿Su trabajo?

- Infiltrarse detrás de las líneas enemigas para mapear activos e instalar de forma silenciosa puertas traseras.

- Utilizar amenazas persistentes avanzadas, para preparar el terreno con el objetivo de perpetrar futuros ataques.

- Recopilación de inteligencia.

- Sabotaje de infraestructuras críticas.

- Influir o manipular los resultados de las elecciones de otro país.

- Todo tipo de ataques disruptivos y destructivos.

El espía corporativo

El espionaje corporativo representa una seria amenaza para las empresas de todos los tamaños y en todas las industrias.

Para estos profesionales, un día en la oficina implica robar propiedad intelectual, ya sea para venderla al mejor postor o a la organización que los ha contratado.

¿El objetivo principal del espionaje corporativo?

- Patentes.

- Planes de negocios.

- Información estratégica.

- Listas de recursos humanos.

- Listas de clientes.

- Datos financieros.

- Documentos de disputas legales entre empresas y clientes.

- Planes de investigación y desarrollo.

- Secretos empresariales almacenados electrónicamente.

¿Sus clientes?

- Empresas que quieren hundir a la competencia.

- Gobiernos.

- Corporaciones interesadas en obtener alguna ventaja sobre la organización pirateada.

- Otros grupos criminales.

En el espionaje industrial, también se emplean métodos de baja tecnología como bucear en la basura, emborrachar a un empleado en un bar, y otras tácticas que ni de lejos implican un ataque informático.

El pirata de los juegos en línea

Hace años, podríamos considerar que el hábito de jugar en línea era algo irrelevante.

Sin embargo, los juegos se han convertido en negocio serio, que genera una industria que vale miles de millones de euros.

Algunos jugadores gastan mucho dinero en hardware de vanguardia, en complementos para mejorar las funciones del juego y en pagos por suscripción.

Esta gente roba los créditos y las cuentas de los jugadores, o perpetra ataques de denegación de servicio distribuidos (DDoS) contra los servidores para solicitar dinero a cambio de parar el ataque.

La pérdida de una cuenta puede ser devastadora para los jugadores serios que han gastado mucho dinero, adquiriendo habilidades y bienes digitales.

Cryptojackers: los vampiros de recursos

Aprovechar el poder de procesamiento de las máquinas de otras personas es un truco que los piratas informáticos han utilizado desde que los ordenadores comenzaron a aterrizar masivamente en los escritorios.

La principal razón por la que los villanos secuestran recursos informáticos es para extraer criptomonedas robando a las víctimas la electricidad de su casa y el poder de procesamiento informático de sus ordenadores.

Los criptomineros, conocidos como Cryptojackers, también propagan malware, infectando sitios web que luego extraen criptomonedas para ellos.

Los Hacktivistas

Los Hackivistas utilizan la piratería para hacer declaraciones políticas, promover un cambio social o desenmascarar las malas prácticas de los gobiernos.

Y a pesar de sus buenas intenciones, los activistas que exponen los datos obtenidos de un país u organización, por muy infames que estos sean, pueden ser procesados por los mismos delitos que los piratas informáticos.

Que se lo pregunten a Julián Assange.

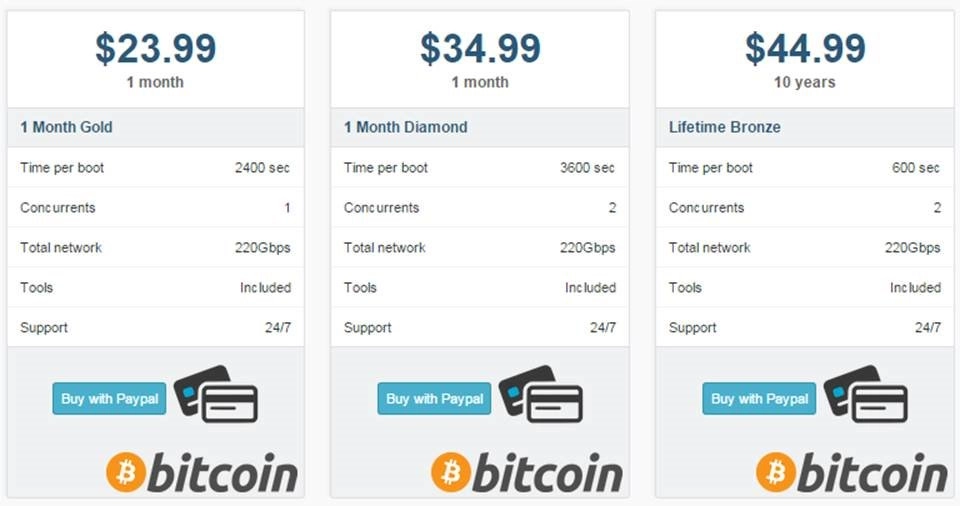

Los reclutadores de Botnets

Este tipo de ciberdelincuentes crean malware y lo sueltan en el medio silvestre para infectar tantos sistemas como sea posible.

El objetivo es formar grandes ejércitos de dispositivos conectados a Internet para controlarlos de forma remota.

Estos dispositivos pueden ser tanto ordenadores personales como routers, reproductores DVR, electrodomésticos inteligentes, cámaras de vigilancia e incluso monitores para bebés.

Una vez que han conseguido reclutar suficientes víctimas, forman un batallón de voluntarios forzosos a disposición de quien quiera pagar por sus servicios.

En la web oscura se pueden encontrar páginas que alquilan grandes botnets.

Además, en estos sitios se pueden ver comentarios de los usuarios y la reputación del vendedor e incluso ofrecen soporte técnico.

Ignoro si tienen políticas de devolución y ofertas navideñas del tipo Black Friday, pero no me extrañaría.

Según algunos expertos, una quinta parte de los ordenadores personales del mundo han sido en algún momento de su vida útil parte de un ejército de zombis.

Los reyes del Malwaretising y el Adware

Adware es cualquier aplicación de software en la que se muestra publicidad mientras se ejecuta el programa, o después de su instalación.

- Inunda nuestra pantalla o la bandeja del sistema con insidiosos anuncios.

- Pide insistentemente que actualicemos a una versión premium de un software gratuito que previamente hemos descargado.

- Nos ofrece comprar cualquier cosa más o menos útil.

- Instala absurdas barras de herramientas o extensiones innecesarias en el navegador.

Y sin lugar sin a dudas, los reyes del adware son los desarrolladores de aplicaciones gratuitas para teléfonos móviles.

Publicidad maliciosa (malwaretising)

La publicidad maliciosa utiliza anuncios en línea para propagar todo tipo de malware.

- Los villanos inyectan código malicioso en banners publicitarios aparentemente inocuos.

- Envían estos anuncios dañinos a las empresas de publicidad.

- Estas los distribuyen a los sitios web que lo solicitan.

Y no son cuatro gatos que dedican a ello su tiempo libre.

- Tienen que escribir el código malicioso.

- Evitar los bloqueadores de anuncios.

- Evadir la protección antivirus.

- Crear URL dinámicas para que sea más difícil rastrear los dominios maliciosos que usan para propagar el malware.

El pirata informático accidental

Acostumbra a tener alguna habilidad técnica, pero nunca se propuso piratear nada intencionadamente.

Pero, un día, se encuentra con un sitio web que presenta un error de codificación evidente.

Fascinado por el reto que presenta, comienza a trastear con la página en cuestión.

Para su propia sorpresa, descubre que piratearla era tan fácil como parecía, pero no llega hasta el punto de modificar ni romper nada, por lo menos intencionadamente.

Puede tener el dilema de callarse el hallazgo o informar de ello a la empresa o al administrador responsable de la página web para explicarle brevemente por qué su sitio no es seguro.

Los mercenarios

Son grupos de profesionales que ofrecen sus servicios al mejor postor y su objetivo, igual que todo bicho viviente, es conseguir vivir de su trabajo lo mejor posible.

Los script Kiddies

Básicamente, son individuos que usan scripts, software de terceros o código escrito por otra persona, para intentar explotar o irrumpir en un sistema informático.

La diferencia con los piratas informáticos, que también usan programas de terceros, es que estos comprenden los procesos de los sistemas y tienen una comprensión más profunda de las interrelaciones entre servicios y protocolos.

Los Script Kiddies; sin embargo, muchas veces lanzan ataques a ciegas, sin entender demasiado bien como funciona el programa que están utilizando.

Pero eso no quita que en un momento dado puedan infligir tanto daño como los piratas informáticos profesionales.

Insiders

Es algo parecido a tener al enemigo en casa. En su gran mayoría son empleados descontentos cuya motivación es la venganza.

Intentan llevar a cabo una especie de vendetta contra la organización que supuestamente les ha agraviado filtrando documentos confidenciales, o perjudicando los intereses de la empresa de alguna otra manera.

Edward Snowden es un excelente ejemplo de un infiltrado que hackeó su propia organización: el gobierno de EE. UU.