¿Alguna vez te has preguntado quién creó el primer virus informático? Si haces una búsqueda en Internet probablemente aparecerá el nombre de Brain diseñado para infectar disquetes y perpetrado en 1986 por los hermanos Amjad y Basit Farooq Alvi, que se hartaron de que la gente hiciera copias ilegales de su software médico.

Para ello consiguieron reemplazar hábilmente el sector de arranque de los disquetes con un virus de bloqueo, que normalmente no dañaba el sistema operativo ni corrompía ningún dato.

Simplemente alertaba con un mensaje sobre los derechos de autor a los malvados que intentaban hacer copias ilegales.

Welcome to the Dungeon ... (c) 1986 Brain & Amjads (pvt) Ltd ... 430791.443248.280530 VIRUS_SHOE RECORD V9.0 ... Dedicated to the dynamic memories of millions of virus who are no longer with us today - Thanks GOODNESS !! ... BEWARE OF THE er ... VIRUS...

El código incluía su dirección y número de teléfono para poder reparar cualquier máquina infectada.

Los hermanos fliparon cuando comenzaron a recibir una gran cantidad de llamadas telefónicas de personas residentes en el Reino Unido, los Estados Unidos y otros lugares, exigiendo que desinfectaran sus máquinas.

Primeros conceptos

Pero en cualquier caso, Brain no representó ni mucho menos el primer concepto de lo que ahora conocemos como virus informático.

El primer concepto de virus informático no era en absoluto algo funcional diseñado para llevar a cabo tareas disruptivas, sino una teoría escrita por un tal John Neumann en 1949.

En concreto se llamaba Teoría del autómata auto reproductor.

Su autor especulaba sobre la posibilidad de que un organismo mecánico causara daños en equipos, se replicara e infectara nuevos dispositivos, de la misma manera que un virus biológico.

Pero solamente se trataba de una teoría, ya que en aquellos tiempos era materialmente imposible llevarlo a la práctica.

Otra idea de lo que podría ser un virus para ordenadores proviene de una novela de ficción del autor Gregory Benford, llamada The Scarred Man publicada en 1970.

De forma muy resumida, la historia describe un programa informático conocido como Virus que cuando se instala en un ordenador utiliza el módem de acceso telefónico para llamar a números de teléfono aleatorios.

Una de estas llamadas es contestada por otro ordenador que a su vez también comienza a hacer llamadas telefónicas aleatorias, en busca de más dispositivos que infectar.

Finalmente, el programa se propaga por todas partes infectando todos los dispositivos posibles, y lo único que detiene a Virus es otro programa llamado Vaccine.

Pero el término virus informático tal y como ahora lo conocemos fue acuñado por Fred Cohen en un artículo de investigación publicado en 1984.

Los primeros virus informáticos

Nosotros no estamos de acuerdo, pero el programa Creeper creado en 1971 por Bob Thomas de BBN, es a menudo considerado como el primer virus informático propiamente dicho.

Creeper se propagaba a través de ARPANET replicándose en equipos DEC PDP-10 que utilizaban el sistema operativo TENEX, que en aquel momento eran los ordenadores más comunes en las universidades y centros de investigación.

No estaba diseñado para causar daño sino para demostrar que un programa podía ser capaz de recorrer la red saltando de un ordenador a otro mientras realizaba una tarea concreta.

Solo mostraba un mensaje en el sistema objetivo:

«I'm the creeper, catch me if you can!»

Cada vez que saltaba se auto eliminaba del ordenador anterior.

Curiosamente para poder eliminar Creeper de los sistemas infectados un tal Ray Tomlinson diseñó el que podría considerarse el primer antivirus de la historia, denominado Reaper.

1974 - 1975

Un desconocido perpetró un malware llamado Wabbit (Rabbit) que básicamente llevaba a cabo algo parecido a un ataque de denegación de servicio.

Esta especie de gusano, se replicaba continuamente, privando al sistema de todos sus recursos, reduciendo severamente su rendimiento y eventualmente bloqueando la máquina.

Por suerte, en lugar de infectar otros dispositivos de red, Wabbit sólo era capaz de infectar el sistema en el que estaba instalado.

El año siguiente trajo consigo el primer programa que demostró cómo funcionaría en el futuro un troyano, aunque existe cierta controversia sobre si se trataba simplemente de otro virus.

En concreto el invento llamado Animal/Pervade fue desarrollado por el programador informático John Walker en 1975, mientras buscaba una nueva manera de distribuir un juego en su UNIVAC 1108.

La palabra Animal provenía de que el software era un juego de adivinanzas de animales, y Pervade era la rutina capaz de actualizar las copias de Animal en los directorios de los usuarios.

Su propósito principal era distribuir un juego de 20 preguntas en el que el usuario daba al programa pistas sobre el animal en que estaba pensando para que el software lo adivinara.

No había ninguna intención maliciosa por parte del autor.

La era de los virus devastadores comenzó a partir de 1988.

Hasta entonces, la mayoría de los virus (excepto algunos como Rabbit) solo eran teorías y bromas con nombres y mensajes divertidos.

En el peor de los casos una molestia que podía ser eliminada fácilmente.

Por no hablar de que los ordenadores eran artículos de lujo y, por lo general, solo se encontraban en universidades, empresas y en algunos hogares pudientes.

Y no estaban conectados a la red (entonces se llamaba ARPANET), de la misma manera que conocemos ahora.

La ARPANET (advanced research projects agency network) o Red de Agencias de Proyectos de Investigación Avanzada en español, era una red de ordenadores construida en 1969 como un medio seguro para enviar datos militares y conectar grupos de investigación a través de los Estados Unidos.

La web no se convirtió en un servicio de dominio público y sin costes hasta abril de 1993 y el uso de Internet explotó cuando la gente comenzó a establecer sus propios servidores y sitios web.

El principal uso que se hizo de Internet en esta época fue las listas de correo, correo electrónico, foros y boletines en línea, blogs personales y sitios web estáticos.

El primer motor de búsqueda mediante texto completo fue WebCrawler, que apareció en 1994.

A diferencia de los anteriores, este permitía a los usuarios realizar una búsqueda por palabras.

Por lo tanto el único medio de infección hasta esta fecha era mediante disquetes, que eran insertados en distintos ordenadores.

Pero las cosas empezaron a ser más serias cuando apareció por primera vez el virus Festering Hate en 1988 para Apple II.

La serie de virus Festering Hate era extremadamente destructiva y se extendía a todos los archivos del sistema causando verdaderos estragos.

Mientras se desarrollaba el proceso de destrucción del disco, se mostraba una imagen en la pantalla de una aguja inyectando un disquete.

El primer gusano llamado Morris, fue creado por Robert Morris el 2 de noviembre de 1988.

El gusano Morris se propagó explotando vulnerabilidades en los comandos finger, rsh y sendmail de Unix.

No fue programado con intención de causar daño, pero a causa de un bug en su código, los efectos fueron catastróficos para la época.

Produjo fallos en cientos de ordenadores de universidades, corporaciones y laboratorios en todo el mundo antes de que fuera rastreado y eliminado.

El primer ataque conocido de ransomware fue perpetrado mediante el troyano AIDS creado en 1989 por Joseph Popp.

AIDS se introducía en los sistemas a través de un disquete enviado por correo postal que supuestamente ofrecía información sobre el SIDA.

El troyano AIDS cifraba los nombres de los archivos y los ocultaba en una ubicación distinta de la original en el disco duro del ordenador.

Para obtener la clave de descifrado, las víctimas debían pagar 189 dólares a un apartado postal de Panamá.

Pero se descubrió que la clave de descifrado estaba incluida dentro del código del ransomware, por lo que podía obtenerse sin necesidad de pagar el rescate.

1990

Uno de los virus más prolíficos de la década de 1990 fue Form, un virus del sector de arranque responsable de más del 50% de todas las infecciones notificadas.

El efecto secundario más famoso de Form era un ruido de clic que se producía al escribir en el teclado el día 18 de cada mes.

Al arrancar el ordenador también enviaba un saludo: «a todos los que están leyendo este texto ¡FORM no destruye los datos! ¡No te asustes!»

Posteriormente infectaría cualquier medio insertado en la máquina.

La década también vió virus como Michelangelo, un gusano destructivo diseñado para infectar sistemas DOS, que se propagaba a cualquier disquete insertado en un ordenador, mientras permanecía inactivo e indetectable.

Posiblemente sus creadores eran fanáticos del arte clásico o de las Tortugas Ninja.

Pasaba desapercibido durante todo el año y solo se activaba el 6 de marzo, el cumpleaños de este personaje histórico.

El número real de equipos infectados nunca superó los 20.000.

A mediados de la década de 1990, los virus también comenzaron a conquistar Internet y a propagarse a través de correos electrónicos y sitios web.

A partir de 2000, se desarrollaron una variedad de virus nuevos y más peligrosos.

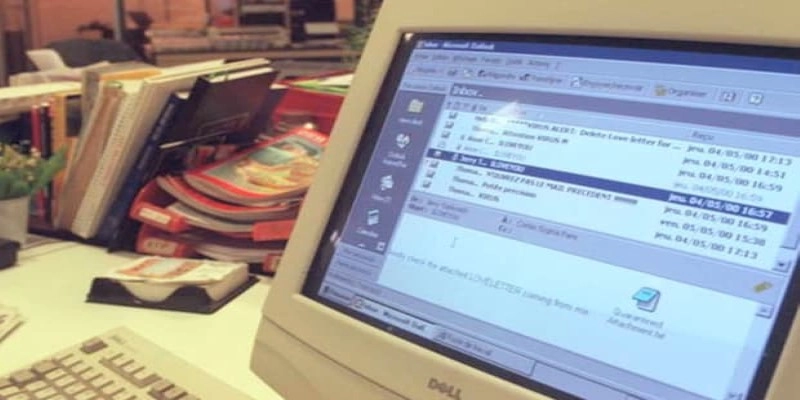

Un gusano extremadamente exitoso en esa epóca fué ILoveYou (también llamado VBS/LoveLetter que apareció el 4 de mayo de 2000.)

Venía adjuntó a un correo electrónico con el asunto «Te amo», supuestamente enviado por alguien de la lista de contactos.

Una vez liberado, el virus comenzaba su ataque sobrescribiendo archivos en el sistema y enviándose a sí mismo a los contactos de la víctima.

El virus afectó a más de 50 millones de ordenadores en menos de diez días y se convirtió en uno de los más virales de la historia provocando pérdidas de más de 5.500 millones de dólares.

SQL Slammer fue otro gusano informático desarrollado en 2003, que se extendió tan rápido que mediante un ataque de denegación de servicio colapsó varios servidores de Internet en menos de 30 minutos después de su lanzamiento.

2007 vio la llegada del primer virus capaz de capturar la información bancaria de las víctimas: el troyano Zeus, también conocido como Zbot.

Básicamente este troyano supervisaba los sitios web que visitaba el usuario para detectar las páginas de banca en línea, y robaba las contraseñas mediante un registrador de pulsaciones del teclado.

Storm Worm, también conocido como Peacomm o Nuwar fue posiblemente el precursor de las botnets.

Distribuido por medio de correos electrónicos maliciosos, se estima que en septiembre de 2007 esta especie de botnet estaría constituida por millones de ordenadores zombis.

Consiguió bloquear el acceso a Internet a unos cuantos miles de usuarios, principalmente en Europa.

La introducción de redes de banda ancha a principios del siglo XXI cambió la forma en que se transmite el malware.

Ahora puede propagarse muy rápidamente a través del correo electrónico o incluso directamente con solo navegar por Internet.

Las personas más confiadas pueden ser engañadas para que hagan clic en anuncios maliciosos, enlaces sospechosos, o en mensajes insertados en sus muros de redes sociales.

Las amenazas se han convertido en un entorno mixto compartido por virus, exploits, gusanos, ransomware, troyanos, etc.

De ahí el nombre de malware como término general para todo el software malicioso.

Y con la aparición de la ingeniería social, que utiliza la manipulación psicológica con el fin de engañar a los usuarios para que cometan errores de seguridad, o entreguen a los perpetradores de manera voluntaria su información confidencial, los vectores de ataque han cambiado.