Qué es el ataque de relleno de credenciales

¿TikTok es tan malo como lo pintan?

Qué es el catfishing y cómo puedes detectarlo

Imaginando una vida digital sin contraseñas

Puertas traseras en teléfonos Android falsificados

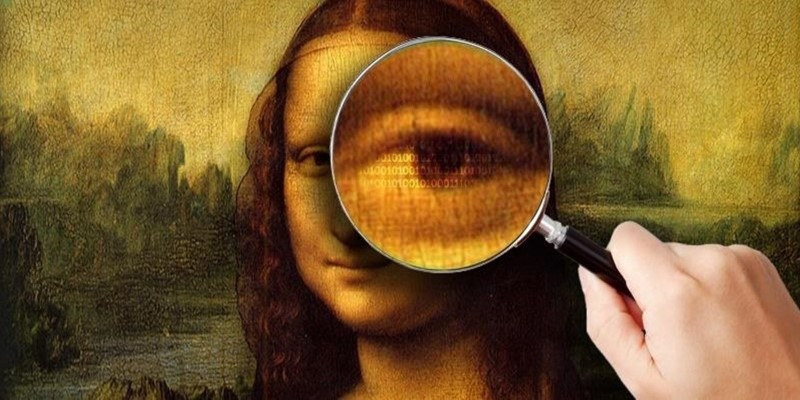

¿Tu teléfono te está escuchando?