Un rootkit es un programa o más a menudo una colección de herramientas de software, que le dan a un actor malintencionado acceso remoto con privilegios y el control sobre un ordenador u otro dispositivo.

Permanece oculto en partes del sistema operativo y esta diseñado para evadir la detección por parte de aplicaciones antimalware y otras herramientas de seguridad.

Consecuencias de la infección por rootkits

Los rootkits tienen la capacidad de robar datos, espiar las actividades del usuario, cambiar las configuraciones del sistema, crear puertas traseras permanentes, desactivar los programas de seguridad y ocultar otros tipos de malware.

Muchos perpetradores usan rootkits para tratar de evitar la detección de otro software malicioso.

Los rootkits pueden interceptar y cambiar los procesos estándar del sistema operativo. Después de que un rootkit ha infectado un dispositivo, no se puede confiar del todo en ninguna información proporcionada por el sistema.

Propagación

Se propagan a través de correos electrónicos de phishing, carpetas compartidas infectadas, ejecutables, software pirateado y sitios web infectados.

La vieja técnica de dejar abandonada una memoria USB infectada en algún lugar público y bastante concurrido es otra táctica que utilizan los ciberdelincuentes para propagar este malware.

Inyección de rootkits

Para que los rootkits puedan instalarse en un sistema informático, tienen que operar en conjunto con otros dos programas, conocidos como Dropper (cuentagotas) y Loader (cargador).

Esta estrategia se conoce como amenaza combinada.

El Dropper importa el rootkit al dispositivo de destino, y cuando es activado por la víctima, inicia el Loader.

A continuación, el cargador instala el rootkit, generalmente explotando vulnerabilidades en el sistema o las aplicaciones.

Variantes de rootkit

Los dos tipos principales de rootkits son:

- Rootkits en modo usuario.

- Rootkits en modo kernel.

Los rootkits en modo de usuario

Están diseñados para ejecutarse en la misma parte del sistema operativo donde normalmente se ejecutan las aplicaciones.

Secuestran sus procesos legítimos o sobrescriben la memoria que utilizan.

Por ejemplo, un rootkit es capaz de inyectar un código en un proceso legítimo, y usar luego la memoria de ese proceso para perpetrar sus fechorías.

Los más insidiosos incluso crean archivos especiales para ser detectados por el antivirus.

Así, cuando el antivirus accede al archivo, el rootkit trata de desactivarlo para prevenir su ejecución en el futuro.

Es el más común de los dos tipos.

Los rootkits en modo kernel

Se ejecutan a un nivel más bajo del sistema operativo y le otorgan al atacante un conjunto mayor de privilegios.

Después de la instalación de un rootkit en modo kernel, el atacante tendrá el control completo del sistema comprometido y por lo tanto la capacidad para llevar a cabo cualquier acción.

Los rootkits en modo kernel suelen ser más complejos que los rootkits en modo usuario, y por lo tanto, son menos comunes.

Este tipo de rootkit también es más difícil de detectar y eliminar.

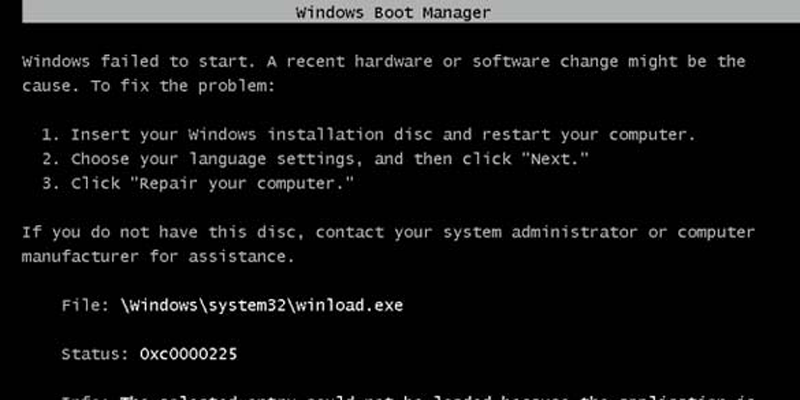

Los rootkits en modo kernel son más propensos a tener fallos de programación, que en algunos casos puede desestabilizar el sistema.

En tal caso,el software malicioso puede mostrar indicios de su existencia al usuario, cuando aparecen las famosas pantallas azules o experimenta fallos intermitentes del sistema.

Otros rootkits

Aparte de los mencionados anteriormente, también existen otros tipos de rootkits.

Bootkits

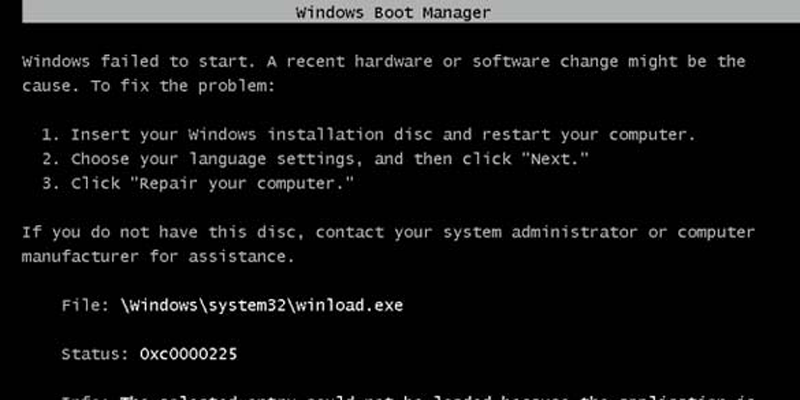

Están diseñados para modificar el cargador de arranque del ordenador (MBR ) y de esta forma pasar desapercibidos para la mayoría de herramientas de seguridad, debido a que no realizan ninguna modificación que involucre al sistema operativo (archivos, programas, carpetas registro, datos, etc.)

El malware también puede modificar el ajuste Setup de UEFI poniéndolo a cero, haciendo imposible arrancar el equipo.

Rootkits de firmware

Estos rootkits obtienen acceso al software que ejecutan varios dispositivos, como routers, tarjetas de red, discos duros o la BIOS del sistema.

Entre otras cosas, pueden hacer que el firmware de la BIOS instale y ejecute malware en el proceso de inicio del sistema operativo.

En los últimos años, ha surgido una nueva clase de rootkits para atacar teléfonos inteligentes, específicamente dispositivos Android.

Estos rootkits a menudo, están asociados con aplicaciones maliciosas descargadas de tiendas no oficiales o desde foros de internet.

Bloqueo y prevención

Como cualquier otro tipo de malware, la mejor manera de evitar los rootkits es evitar que se instalen, ya que eliminarlos resulta bastante complicado.

La primera medida preventiva es detectar enlaces maliciosos y archivos adjuntos procedentes del correo electrónico, así como tener cuidado con la descarga y ejecución de archivos descargados de fuentes desconocidas o de dudosa reputación.

Mantener el software actualizado y parchear las vulnerabilidades conocidas en aplicaciones y sistemas operativos es esencial para prevenir el malware.

Ejecutar un software antimalware si es posible con detección basada en el comportamiento, y ocasionalmente analizar nuestro sistema con herramientas antirootkit especializadas.

Examinar los registros del firewall o utilizar otras herramientas de red para identificar rootkits que se comunican con un centro de control remoto, también es una buena medida preventiva.

No utilizar nunca la cuenta de administrador durante el uso cotidiano del ordenador, en su lugar utilizar la de usuario.

La cuenta de usuario, solo tiene privilegios limitados, por lo que los daños en caso de infección por rootkit serán menores.

Si eres un usuario avanzado, para evitar que un rootkit infecte tu BIOS y sea prácticamente imposible de eliminar, puedes usar una protección contra escritura, como por ejemplo un puente (jumper) en la placa base.

Los rootkits integrados en el firmware de un dispositivo pueden ser más difíciles de detectar y limpiar, por lo que requieren un enfoque diferente.

Para protegerte de este tipo de rootkits, asegúrate de que el firmware de todos los dispositivos está actualizado, y verifica si tu sistema está utilizando el arranque seguro.

El arranque seguro está diseñado para proteger el sistema al garantizar que solo se pueda ejecutar código confiable durante este proceso.

Para determinar si tu sistema Windows se está ejecutando actualmente en un estado de arranque seguro, abre el menú Inicio y escribe Información del sistema.

En la ventana resultante, desplázate hacia abajo y busca el estado de arranque seguro.

Si indica que está activado, entonces el sistema se está ejecutando en este modo protegido.

Eliminación

Si sospechas de una infección por rootkit, lo primero que tienes que hacer es desconectar de inmediato el dispositivo sospechoso del resto de la red, y también de Internet, para evitar que el malware se propague a otros dispositivos, o que el villano tome el control de tu máquina.

Detectar, y eliminar un rootkit en un sistema puede ser difícil, ya que este tipo de malware es artero y muy insidioso.

Está diseñado para permanecer oculto y no molestarnos, para poder hacer sus negocios en segundo plano, y aún no existe ninguna solución cien por cien eficaz para deshacerse del maldito parásito.

En los casos más desesperados, la única solución es realizar una instalación del sistema operativo, mediante una ISO de Windows limpia, descargada de la página de Microsoft.

Y si se trata de un bootkit o alguna de sus variantes, la cosa se complica.

Para intentar limpiar rootkits, tienes varias opciones.

Puedes ejecutar el análisis sin conexión de Windows Defender, que en la mayoría de los casos acabará con el problema.

Windows Defender sin Conexión es una herramienta de examen antimalware que permite iniciar y ejecutar un examen desde un entorno de confianza.

El examen se ejecuta desde fuera del kernel de Windows habitual para que pueda atacar al malware que intenta omitir el shell de Windows, como virus y rootkits que infecten o sobrescriban el registro de arranque maestro (MBR).

En versiones anteriores de Windows, el usuario tiene que descargar Windows Defender sin Conexión e instalarlo en cualquier medio de arranque externo, para seguidamente iniciar el sistema desde el mismo.

También existen herramientas especializadas.

Es aconsejable utilizar estas herramientas en modo seguro.

El modo seguro inicia Windows en un estado básico, que usa un conjunto limitado de archivos y controladores, lo que dificulta en gran medida la ocultación del rootkit.

Si no entiendes muy bien los resultados del análisis, antes de intentar eliminar nada y causar un estropicio, puedes visitar algún foro donde seguramente te guiaran a través del proceso.