Un ataque de fuerza bruta es básicamente un método de prueba y error para intentar adivinar el nombre de usuario, la contraseña o el PIN de otra persona. Implica probar diferentes combinaciones hasta obtener la correcta y de esta forma poder acceder a la cuenta o al sistema de la víctima.

Este es un método de ataque antiguo y poco sofisticado, pero sigue siendo relativamente eficaz y popular entre los piratas informáticos.

Si tiene éxito, el delincuente puede ingresar al sistema haciéndose pasar por un usuario legítimo y permanecer dentro hasta que sea detectado.

En caso de una empresa, puede usar este tiempo para moverse lateralmente dentro de una red, escalando privilegios, instalar puertas traseras para usarlas en futuros ataques y, por supuesto, robar datos.

Un ataque simple funcionará en sitios que no tienen límites para la cantidad de intentos que se pueden realizar, y con contraseñas fáciles de adivinar.

Pero será inútil si, por ejemplo, el sistema de autentificación se bloquea tras tres intentos fallidos o los usuarios utilizan contraseñas complejas.

Implementar un bloqueo de cuenta después de varios intentos fallidos de inicio de sesión puede parar un ataque de fuerza bruta, pero también hacer que un servidor sea presa fácil de ataques de denegación de servicio.

Y dado que hoy en día la mayoría de contraseñas tienen al menos 8 caracteres y generalmente contienen mayúsculas y minúsculas, junto con números y símbolos, este tipo de ataque puede parecer poco práctico.

Si hacemos cuentas, veremos que hace falta probar millones de combinaciones hasta dar con la correcta.

Por ejemplo, para adivinar una contraseña como 78CRxr7#½RO..T un delincuente tardaría unos cuantos años empleando un ordenador común.

Si queréis probar las vuestras, security.org ofrece una herramienta que os indicará si puede ser averiguada mediante un ataque de fuerza bruta o se encuentra en una base de datos de contraseñas filtradas.

Pero hay que tener en cuenta que es algo orientativo, y no hay que tomarse al pie de la letra los resultados obtenidos mediante este tipo de herramientas.

Entonces, ¿hacen falta varias generaciones de villanos para intentarlo?

Bueno, en realidad esta gente no lo hace manualmente, los piratas informáticos acostumbran a tirar de algún software.

Las herramientas de ataque de fuerza bruta incluyen aplicaciones capaces de ir probando diferentes combinaciones de nombre de usuario y contraseña, algo que sería extremadamente difícil (por no decir imposible) para un ser humano.

Un ataque de fuerza bruta también acostumbra a exigir grandes cantidades de potencia informática.

Para solventar eso, los piratas informáticos más diligentes han desarrollado soluciones de hardware que simplifican el proceso.

Por ejemplo, pueden combinar la unidad de procesamiento central (CPU) y la unidad de procesamiento de gráficos (GPU) de un dispositivo.

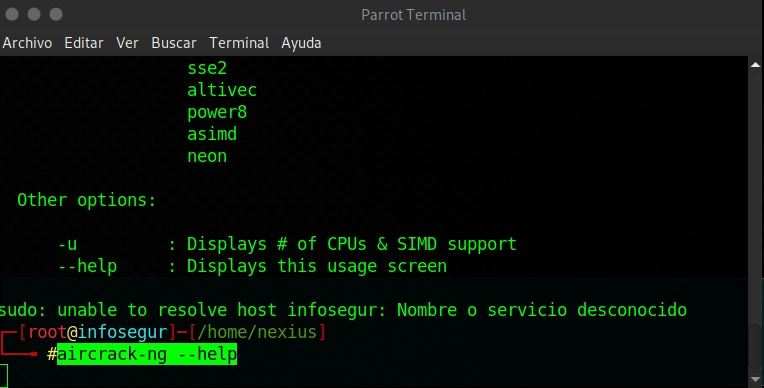

Ejemplos de herramientas de ataque de fuerza bruta.

Aircrack-ng: conjunto de herramientas que evalúan la seguridad de una red wifi para monitorear y exportar datos con el fin de atacar a una organización a través de métodos como puntos de acceso falsos e inyección de paquetes.

John the Ripper, es un software de código abierto que permite ejecutar ataques de diccionario y detectar contraseñas débiles a través de varias técnicas de descifrado.

Estos tipos de software pueden adivinar rápidamente contraseñas débiles y descifrar múltiples protocolos informáticos, como routers inalámbricos y dispositivos de almacenamiento cifrados.

Pero a veces, no se complican tanto la vida

Un atacante puede hacerse con listados de correos electrónicos y contraseñas filtrados en alguna brecha de datos, para usarlos en distintos servicios en línea, e intentar que suene la flauta por casualidad.

Sobre todo teniendo en cuenta que lamentablemente muchos usuarios suelen reutilizar las mismas cuentas de correo electrónico y contraseñas en más de una cuenta.

Una práctica nada recomendable.

Cómo protegerse contra los ataques de fuerza bruta

Implementar un bloqueo de cuenta después de varios intentos fallidos de inicio de sesión no es efectivo, ya que hace que un servidor sea presa fácil de ataques de denegación de servicio.

Sin embargo, si se realiza con retrasos progresivos, este método se vuelve mucho más efectivo.

Una demora de incluso unos pocos segundos puede debilitar en gran medida la efectividad de un ataque de fuerza bruta.

Los encargados de administrar sistemas de autentificación en servicios en línea, también pueden tomar medidas como bloquear las direcciones IP que han generado demasiados inicios de sesión fallidos.

Los usuarios podemos disminuir el riesgo de ser víctimas de un ataque de fuerza bruta implementando contraseñas únicas, largas y complejas.

También se recomienda encarecidamente habilitar la autenticación de dos o más factores siempre que sea posible.

Si un atacante puede acceder mediante fuerza bruta a la contraseña que un usuario ha establecido para un servicio, ese mismo atacante, puede intentar reciclar este inicio de sesión, para intentar acceder a otros servicios a los que esté suscrito el mismo usuario.

Esto se conoce como relleno de credenciales.

Cuando se utilizan contraseñas complejas, cifrados potentes y autentificación en múltiples factores, los atacantes desisten de este tipo de ataque y suelen optar por otros métodos más efectivos como la ingeniería social.