Emotet se detectó y clasificó por primera vez como un troyano bancario en 2014. Sin embargo, este software malicioso evolucionó constantemente y se volvió mucho más destructivo después de cada actualización. Su diseño modular, gracias al cual puede modificarse para adaptarse a los «nuevos tiempos» es la principal razón por la que es tan peligroso.

Dado que utiliza servidores de comando y control, una vez instalado en un dispositivo se puede actualizar en vivo, para adquirir nuevas funciones sin dar señales aparentes de su presencia.

Algo similar a lo que sucede con las actualizaciones del sistema operativo y las aplicaciones, pero en plan maligno.

A través de sus actualizaciones, el troyano no solo se parchea a sí mismo añadiendo nuevas funciones a su modus operandi, sino que también puede cargar otros tipos de malware de forma silenciosa.

Emotet también se convirtió en un portal MaaS (un modelo de malware basado en la suscripción) disponible para cualquier ciberdelincuente dispuesto a pagar por alquilar sus servicios.

¿Cómo se propaga?

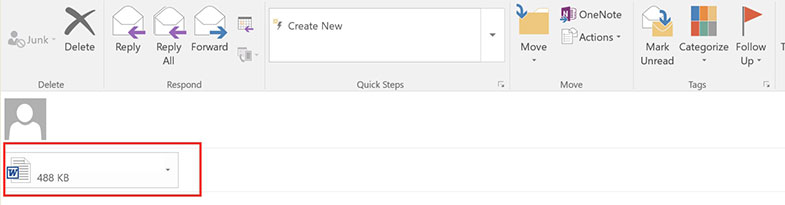

La manera más común que tiene este insidioso troyano para propagarse son los sospechosos habituales: correos electrónicos que incluyen archivos adjuntos.

Los idiomas más empleados en estos mensajes son: inglés, francés, húngaro, italiano, noruego, polaco, ruso, esloveno, español y chino.

En cuanto al contenido de los mensajes, los distribuidores de Emotet son conocidos por cambiar de rollo regularmente para adaptarse a los distintos temas de interés que pueden llamar la atención de los usuarios.

En el pasado mes de marzo de 2022, se ha podido ver cómo los ciberdelincuentes han utilizado el conflicto entre Rusia y Ucrania para que los usuarios descargaran archivos adjuntos maliciosos con asuntos como «Recall: Ukraine -Russia Military conflict: Welfare of our Ukrainian Crew member»

El objetivo de los delincuentes es que la víctima siga un enlace o descargue y ejecute un archivo adjunto al mensaje de correo.

En algunos casos, Emotet utiliza un archivo ZIP protegido con contraseña adjunto a un correo electrónico.

La contraseña del archivo ZIP se incluye en el cuerpo del correo para que la víctima pueda extraer el contenido.

En otros casos usa una hoja de cálculo de Excel adjunta al correo electrónico con una macro ofuscada, o también un documento de Word.

Al hacer clic en estos enlaces, o al abrir los archivos adjuntos a los correos electrónicos, los atacantes pueden colarse en el sistema de la víctima.

Aunque es un método de propagación de malware bastante común y conocido, aún puede ser bastante efectivo porque estos correos, a ojos de un destinatario desprevenido, parecen confiables

Desactivación de Emotet

A fines de enero de 2021, Europol informó que tanto el troyano como su red de bots asociada se habían desactivado debido a la cooperación internacional entre ocho organismos encargados de hacer cumplir la ley (Operation Ladybird).

El resultado fue que las autoridades policiales y judiciales, en la última semana de enero de 2021, obtuvieron el control de la Bonet y la derribaron desde dentro.

Para desactivar el malware, los dispositivos infectados fueron enviados a una infraestructura controlada por las fuerzas del orden en vez de a la gestionada por los villanos.

Una forma revolucionaria y única de interrumpir de manera eficiente las acciones de los facilitadores del delito informático.

Pero lamentablemente los detestables perpetradores de Emotet podrían aprovechar esta «pausa» para implementar mejoras en el malware, y volver a las andadas con más eficiencia y efectividad.

El tiempo dirá si regresa para vengarse.

¿Qué debes hacer si has sido infectado?

Puede parecer una respuesta tonta o una obviedad, pero debes limpiar tu sistema lo más rápido posible.

Pero antes de eso, debes informar de ello a las personas con las que mantienes correspondencia regular mediante email, para que de forma preventiva, y por el momento, no abran ningún correo electrónico procedente de tu bandeja de salida.

Si tu terminal forma parte de una red, debes desconectarlo, ya que puede propagarse a otros dispositivos.

Como siguiente paso, debes cambiar todas las contraseñas y otros datos de inicio de sesión para todas tus cuentas en línea, sobre todo las del banco.

Para ello ni se te pase por la cabeza usar el mismo dispositivo que ya está infectado, u otro conectado a la misma red.

Lo mejor es emplear un dispositivo diferente.

Después de estos pasos, ya puedes dedicarte a intentar a limpiar el dispositivo infectado.

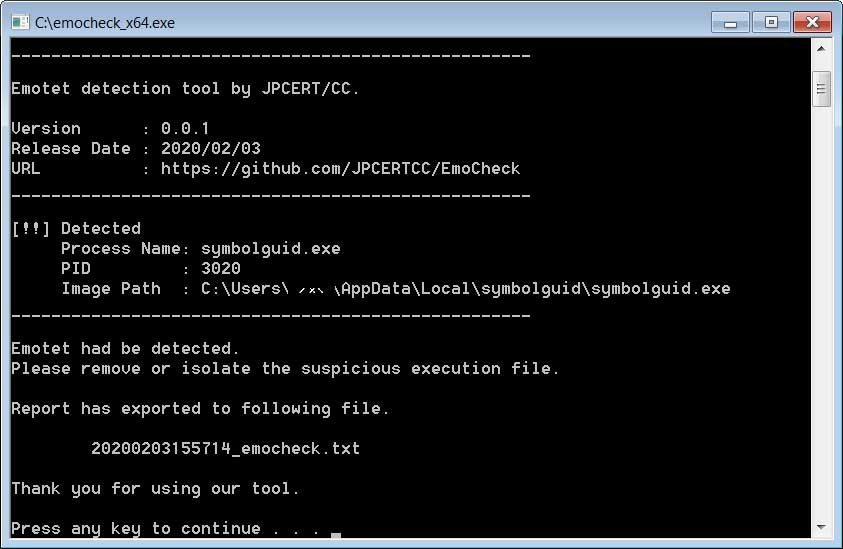

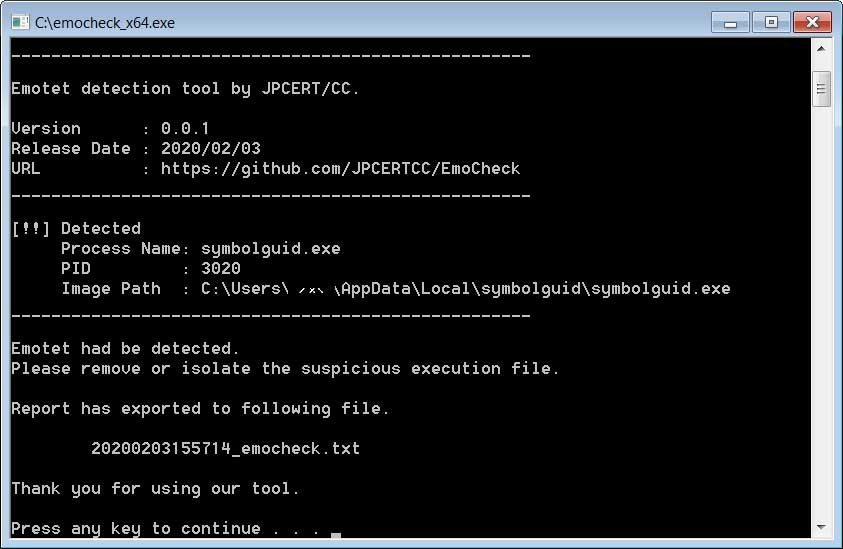

Puedes utilizar un especialista como EmoCheck que analizará tu máquina para ver si Emotet se encuentra presente.

Al ejecutar la herramienta aparecerá una pantalla como la de abajo pero totalmente en negro.

En principio verás un punto parpadeante y tendrás la sensación de que no sucede nada, pero no es así. Deberás esperar unos minutos para que EmoCheck termine su trabajo.

Si se detecta la presencia de Emotet, bastará con que ejecutes tu antivirus residente para eliminarlo.

Y dado que este software malicioso es un viejo conocido de la gran mayoría de fabricantes de soluciones de seguridad, no deberías tener demasiados problemas para acabar con el.

¿Cómo evito una infección de Emotet?

El conocimiento es poder, especialmente cuando se trata de ingeniería social.

Recuerda que los piratas informáticos intentan engañarte para que hagas clic en un enlace o descargues un archivo malicioso.

Si un correo electrónico parece sospechoso, o proviene de una dirección de correo electrónico dudosa o desconocida, envíalo directamente a la papelera.

Proteger tus cuentas en línea mediante autenticación de dos factores es una excelente manera de dificultar que los datos robados se utilicen en tu contra.

Emotet ha empleado a menudo un ataque de fuerza bruta para adivinar algunas contraseñas de administrador, así que asegúrate de fortalecer tus cuentas creando contraseñas seguras.

Si te da pereza, puedes omitir ese paso haciendo que un administrador de contraseñas se encargue de generar códigos complejos y recordarlos por ti.