Hay dos tipos de monitores para bebés: los que funcionan en una frecuencia constante como ondas de radio y los que funcionan a través de wifi. Los primeros, debido a que operan en una frecuencia constante y tienen un alcance limitado son los más seguros; es prácticamente imposible piratearlos y, por lo tanto, en este caso no es necesario implementar medidas de seguridad especiales.

Los monitores que funcionan con wifi ofrecen varias ventajas.

Los más avanzados vienen con una cámara y una aplicación que permite controlar de forma remota al bebé usando un teléfono móvil.

También mediante una tablet y, en algunos casos, un ordenador portátil o de sobremesa.

Sin lugar a dudas, es algo muy útil, ya que podemos echar un vistazo a nuestra criatura desde el trabajo, siempre que tengamos una buena conexión wifi.

Pero, si el fabricante no ha incorporado las funciones de seguridad adecuadas, el dispositivo podría ser pirateado y poner en riesgo nuestra privacidad y seguridad.

Y estos dispositivos para bebés tampoco están exentos de presentar vulnerabilidades.

No es ningún secreto que cualquier cosa conectada a Internet, es susceptible de de ser pirateada y los monitores para bebés no son una excepción.

Aunque la probabilidad de que algo así suceda en la actualidad sigue siendo relativamente baja, no deberíamos descartar nada.

- Las imágenes de la cámara pueden acabar en sitios web o foros frecuentados por personajes abyectos.

- Algún desaprensivo puede utilizar el monitor pirateado para decir obscenidades, con el consiguiente susto para los padres.

- Podrían emplear este aparato para acceder a otros puntos de nuestra red doméstica.

Si tienes un monitor para bebés que se puede usar a través de Internet, o uno que envía los datos a la nube o a cualquier sitio de terceros, te ofrecemos algunos consejos para mantenerlo lo más seguro posible.

Establece contraseñas seguras

Configura la cámara con una contraseña segura que no sea una repetición de otras que has empleado en otros lugares.

No emplees las contraseñas predeterminadas suministradas con él, vigila bebés, ya que es posible que los piratas informáticos las conozcan.

Asegúrate de que el router proporcionado por tu ISP también tenga una contraseña segura.

Autenticación de dos factores

A la hora de comprar un aparato de este tipo, da prioridad a los dispositivos que tengan implementada la autenticación multifactor en sus aplicaciones móviles.

Básicamente, esto significa que, además de una contraseña de inicio de sesión, necesitarás otro código antes de que se te otorgue acceso a la aplicación.

Esos códigos, según el sistema que estés utilizando, pueden enviarse por SMS o generarse mediante una aplicación de autenticación de terceros, instalada en el teléfono móvil como Google Authenticator o Microsoft Authenticator.

Actualiza el dispositivo

Busca actualizaciones del firmware tan pronto como hayas enchufado el dispositivo y esté conectado a Internet.

Esto puede mantener alejadas las miradas indiscretas al parchear fallos de seguridad a medida que se descubren y solucionan.

Lo ideal sería configurarlo para permitir que las actualizaciones se ejecuten automáticamente, pero lamentablemente en la gran mayoría de estos aparatos, eso es casi ciencia ficción.

Pero si tienes la suerte de que la marca de tu monitor para bebés emite actualizaciones del sistema, no las ignores.

Instálalas lo antes posible.

También puedes configurar una alerta de Google con el nombre de la empresa y el modelo del monitor para bebés.

De esa manera, puedes obtener rápidamente información sobre cualquier problema importante con el dispositivo.

Considera deshabilitar el acceso remoto

Uno de los atractivos de los monitores y cámaras wifi es que se puede acceder a los dispositivos mientras estamos fuera de casa.

Por ejemplo, en una fiesta, cenando en un restaurante o en el trabajo.

Puede ser una función útil, pero tenemos que plantearnos muy seriamente si realmente la necesitamos.

Algunos dispositivos de este tipo permiten usar la red wifi de nuestro hogar para vincular el monitor con nuestro teléfono móvil.

Si solo planeas acceder a la cámara mientras estás en casa, no necesitas acceso remoto (acceso al dispositivo desde fuera de tu red doméstica) puedes deshabilitarlo y volver a habilitarlo cuando haga falta.

Eso no hará que el monitor sea más seguro, del mismo modo que el acceso remoto tampoco lo convertirá necesariamente en inseguro.

Pero eliminará una posible vía de acceso tanto al monitor como a la red de tu hogar.

Política de privacidad y recopilación de datos

Esta política describe cómo los diseñadores de la aplicación pueden recopilar y utilizar la información (en el caso de que lo hagan) y los derechos que pueden ejercer los usuarios con respecto a dicha información.

- ¿Qué cantidad y tipo de datos recopilan?

- ¿Dónde se almacenan las imágenes de la cámara?

- ¿Quién tiene acceso a ellas?

- ¿Cuánto tiempo las guardan?

- ¿Es posible acceder a ellas y borrarlas cada cierto tiempo?

Vale la pena dedicar un poco de tiempo para leer estos términos, y ver si nos resultan adecuados, o, por otra parte, nos pueden hacer sentir incómodos.

Si no lo usas: desenchúfalo

La mayoría de estos aparatos tienen un led que indica si el dispositivo está transmitiendo datos a la aplicación instalada en el móvil.

Pero no siempre es así.

Por lo tanto, cuando no esté en uso, apaga el monitor mediante el interruptor o desconéctalo de la corriente.

Dentro de tu presupuesto: elige el mejor

Compra tu dispositivo a un fabricante reconocido y asegúrate de que recibas actualizaciones de seguridad.

Evita los dispositivos que no ofrecen ningún nivel de cifrado.

A medida que el dispositivo transmite datos a través de Internet, la conexión a la infraestructura en la nube del fabricante puede no estar protegida, lo que puede conducir a ataques de intermediario.

Si no ofrece funciones de seguridad, busca en otra parte.

Las cámaras de seguridad IP domésticas no son monitores para bebés

En tiendas en línea, encontrarás muchas cámaras de este tipo con bajos costes de fabricación y a precios muy económicos, cuyos perpetradores afirman que son adecuadas para monitorear a tu bebé.

Pero la mayoría de ellas suponen un problema para la privacidad, y tienen vulnerabilidades, muchas veces conocidas y públicas.

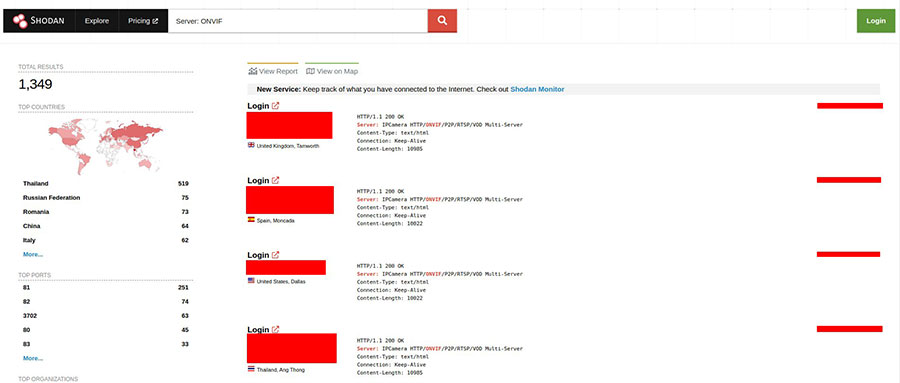

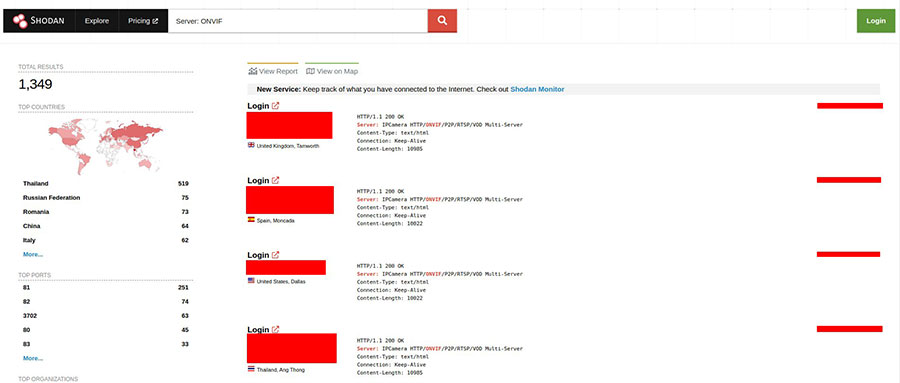

Mediante un motor de búsqueda llamado Shodan se puede localizar cualquier dispositivo conectado a Internet mediante su dirección IP.

Los villanos utilizan este servicio para buscar los que tienen vulnerabilidades, o sus propietarios no han aplicado políticas de seguridad adecuadas y conservan las contraseñas que venían por defecto con el aparato.

Y no hace falta ser Kevin Mitnick: su manejo es sencillo, intuitivo y apto para todos los públicos.

Las cámaras monitoreadas por atacantes también pueden usarse para saber cuándo una casa está ocupada o no.

Por lo que no solamente atentan contra la privacidad, sino que ponen en riesgo la seguridad física de las personas.

Conclusión

Cada familia tiene sus propias necesidades y no hay un criterio único a la hora de comprar uno de estos aparatos.

Puede que para algunos los beneficios de un dispositivo con wifi superen con creces los riesgos de seguridad.

Otros pueden decantarse por el clásico Walkie Talkie tradicional que generalmente involucra un sistema cerrado de comunicación, ya que consideran que la seguridad y la privacidad son más importantes que la conveniencia de acceder a una fuente de audio y video desde cualquier lugar.

Si un monitor conectado mediante wifi es lo más adecuado para tu familia, siempre puedes tener en cuenta estos consejos para intentar estar un poco más seguro.